ごあいさつ

「成長分野を支える情報技術人材の育成拠点の形成(enPiT:エンピット)」は、高度IT人材の育成を目指す教育プログラムです。大学・産業界の協力体制のもとで推進されるリアリティの高い講義や演習など、特色あるプログラムを通じて実社会においてイノベーションを起こすことができる人材を輩出します。

セキュリティ分野(enPiT-Pro Security)では、大学院生/学部生を対象としたSecCap/Basic SecCapコースに続いて、様々な業務で情報利活用が必要となる社会人を対象とした「情報セキュリティプロ人材育成短期集中プログラム(ProSec)」を立ち上げ、情報セキュリティに関わるプロ人材の育成を行います。コース修了者には、履修証明の授与に加えて、連携大学で統一された認定証を授与します。

ProSec × 大阪大学

大阪大学大学院では、学外の方も、講義や演習により、まとまった知識等を修得できる体系的な教育プログラム「大学院科目等履修生高度プログラム」を立ち上げています。その教育プログラムの1つにセキュリティコースを設け、その中でProSecコース提供を行います。受講者には、所定のカリキュラムを修了することで修了認定書が授与されます。また、文部科学省の職業実践力育成プログラム(BP)に認定されています。

職業実践力育成プログラム(BP)認定実習等経費について

2023年度より,これまでのProSecの受講に必要な経費(授業料、入学料、検定料等)に加え「実習等経費」を新たに徴収することになりました。その経緯等の詳細については実習等経費についてをご覧ください。

教育訓練給付金制度(専門実践教育訓練)について

本プログラムは2023年度より教育訓練給付金制度 専門実践教育訓練 の講座指定に採択されましたが、指定期限が2026年3月末までとなっております。現在、再指定のための申請を行っておりますが、再指定が受けられない可能性もあるため、給付金制度への申請手続きについては再指定申請の結果が明らかになるまでお待ちいただきますようお願いします。

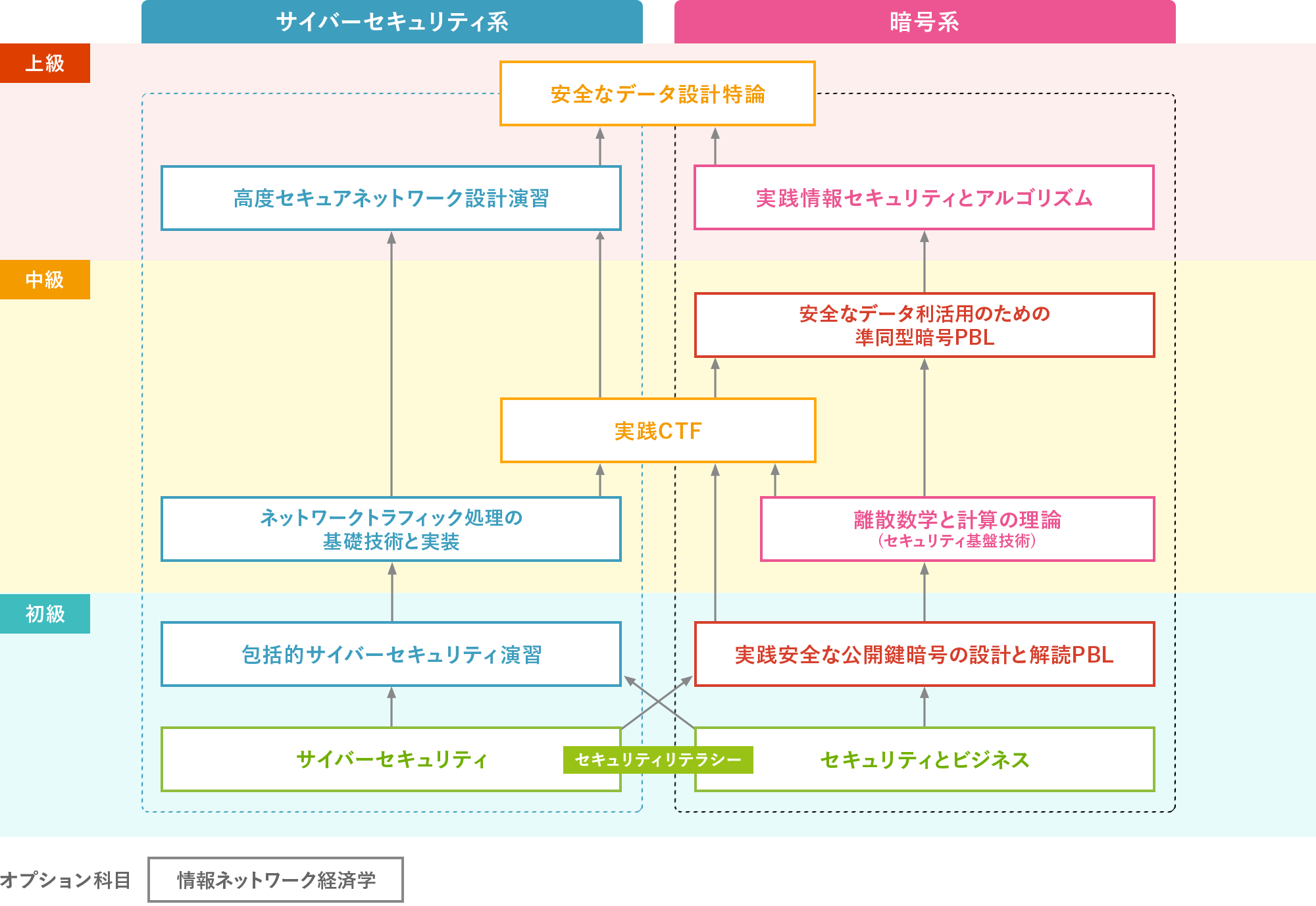

コース紹介

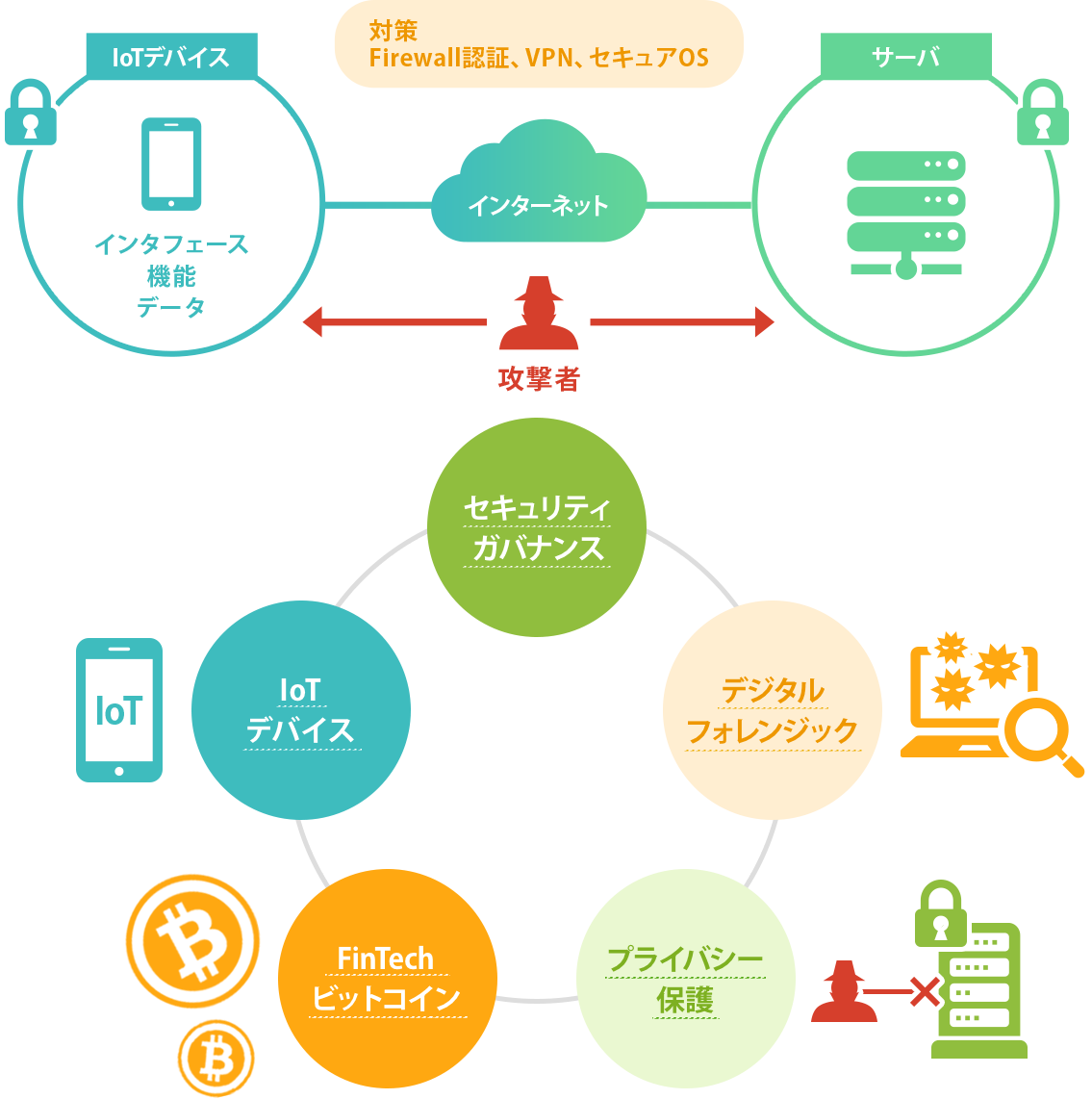

情報セキュリティは、技術部門の問題ではなく、今や、情報セキュリティガバナンスという用語にみられるように組織全体で取り組むものです。一方、ビットコインにみられるように、情報セキュリティ技術は経済活動にも大きな影響を与えます。本コースでは、数学やアルゴリズム、暗号や情報セキュリティの基盤技術から、情報セキュリティガバナンスや法制度、セキュリティ脅威の分析から、マネジメントまでカバーし、社会システムにセキュリティ技術を適用できる深い知識の獲得と現場知識の涵養を目指します。

パンフレットをダウンロード(PDF)認定コース

大阪大学では、履修した科目に応じて以下のコース認定を行います。

メインコース(12単位以上)

| 科目 | コース | |||

|---|---|---|---|---|

| セキュリティ(13単位以上) | 暗号(13単位以上) | サイバー(12単位以上) | 総合(18単位以上) | |

| 実践セキュリティ特論 I 2単位 | 必修 | 必修 | 必修 | 必修 |

| 実践セキュリティ特論 II 2単位 | 必修 | 必修 | 必修 | 必修 |

| 先進情報セキュリティとアルゴリズム 2.5単位 | 必修 | 必修 | 必修 | |

| 実践離散数学と計算の理論 (セキュリティ基盤技術) 2.5単位 | 必修 | 必修 | 必修 | |

| 高度セキュリティPBL (実践安全な公開鍵暗号の設計と解読PBL) 2単位 | 必修 | 必修 | 必修 | 必修 |

| 高度セキュリティPBL II (安全なデータ利活用のための準同型暗号PBL) 1単位 | 必修 | 必修 | ||

| 高度セキュリティPBL III (実践CTF) 1単位 | 必修 | 必修 | 必修 | 必修 |

| 高度サイバーセキュリティPBL I (包括的サイバーセキュリティ演習) 1単位 | 選択A | 必修 | 必修 | |

| 高度サイバーセキュリティPBL II (ネットワークトラフィック処理の基盤技術と実装) 1単位 | 選択A | 必修 | 必修 | |

| 高度サイバーセキュリティPBL III (高度セキュアネットワーク設計演習) 1単位 | 必修 | 必修 | ||

| 先進安全なデータ設計特論 2単位 | 選択S | 選択S | 必修 | 必修 |

| 情報ネットワーク経済学 2単位 | 自由選択 | |||

- ※ 【必修】必修科目

- ※ 【選択A】高度サイバーセキュリティPBL I,IIから1単位以上取得

- ※ 【選択B】講義科目・PBL科目から1単位以上取得

- ※ 【選択C】PBL科目から2単位以上取得

- ※ 【選択D】PBL科目から4単位以上取得

- ※ 【選択E】講義科目から2.5単位以上取得

-

※

【選択S】クイックコースを1コース以上修了していること

選択Sの単位取得済みかつコースを修了した場合、各コースのアドバンスドの修了となる。

例:暗号メインコース+選択S→アドバンスド暗号メインコース

クイックコース(6単位以上)

| 科目 | コース | ||||

|---|---|---|---|---|---|

| セキュ リティ |

暗号 | サイバー | 暗号・実践 |

セキュ リティ・ サイバー 実践 |

|

| 実践セキュリティ特論 I 2単位 | 必修 | 必修 | 選択B | 選択B | |

| 実践セキュリティ特論 II 2単位 | 必修 | 必修 | 選択B | 選択B | |

| 先進情報セキュリティとアルゴリズム 2.5単位 | 必修 | 選択E | |||

| 実践離散数学と計算の理論 (セキュリティ基盤技術) 2.5単位 | 必修 | 選択E | |||

| 高度セキュリティPBL (実践安全な公開鍵暗号の設計と解読PBL) 2単位 | 選択C | 選択B | 選択C | 選択D | |

| 高度セキュリティPBL II (安全なデータ利活用のための準同型暗号PBL) 1単位 | 選択B | 選択C | 選択D | ||

| 高度セキュリティPBL III (実践CTF) 1単位 | 選択C | 選択C | 選択D | ||

| 高度サイバーセキュリティPBL I (包括的サイバーセキュリティ演習) 1単位 | 選択C | 必修 | 選択C | 選択D | |

| 高度サイバーセキュリティPBL II (ネットワークトラフィック処理の基盤技術と実装) 1単位 | 必修 | 選択C | 選択D | ||

| 高度サイバーセキュリティPBL III (高度セキュアネットワーク設計演習) 1単位 | 必修 | 選択C | 選択D | ||

| 先進安全なデータ設計特論 2単位 | 選択S | 選択S | 選択S | 選択S | 選択S |

| 情報ネットワーク経済学 2単位 | |||||

- ※ 【必修】必修科目

- ※ 【選択A】高度サイバーセキュリティPBL I,IIから1単位以上取得

- ※ 【選択B】講義科目・PBL科目から1単位以上取得

- ※ 【選択C】PBL科目から2単位以上取得

- ※ 【選択D】PBL科目から4単位以上取得

- ※ 【選択E】講義科目から2.5単位以上取得

-

※

【選択S】クイックコースを1コース以上修了していること

選択Sの単位取得済みかつコースを修了した場合、各コースのアドバンスドの修了となる。

例:暗号メインコース+選択S→アドバンスド暗号メインコース

特徴

講義は遠隔地からいつでも受講可能

ProSecコースでは、講義の遠隔配信を行います。職場からでも自宅からでも講義が受講可能です。リアルタイムの講義配信に加えて、ビデオによる聴講も可能です。

課題解決型学習(PBL)演習

知識の暗記にみられる受動的な学習を脱却し、自ら問題を発見し解決していく能力を身につけていく能動的な課題解決型学習(Project-Based Learning; PBL)を提供します。PBLでは、社会人・学生という社会の縮図となる広いダイバーシティを持つグループで協力し、情報社会に密接した課題へのセキュリティソリューションに臨みます。これにより、実践的なセキュリティ技術・知識のみならず、コミュニケーション能力や協働力、リーダシップ力の習得も目指します。 PBL演習はFace to Face で行うため、社会人が働きながら参加しやすいように、土日等の実施、PBL(1単位)が集中2日間で終わるように設定します(高度セキュリティPBL(2単位)は2週にわたり土日に実施(3日間))。遠隔からも受講可能ですが、原則、リアルタイムでの参加をお願いいたします。

セキュリティ基盤理論から実践演習まで幅広い内容

セキュリティが初めての方も基盤理論からしっかり学ぶことができます。さらに実践的な応用技術までカバーするため、幅広くセキュリティについて学ぶことができます。

講義・演習間の関連

実践セキュリティ特論 I, II

担当教員

- 宮地 充子大阪大学

要旨

サイバーセキュリティでは情報セキュリティガバナンスや法制の基礎、セキュリティ脅威の分析から、マネジメントにおける社会制度の現状と課題等、セキュリティとビジネスではビットコイン、IoT、プライバシ等に関する課題などを学び、情報技術の社会システムと組み合わせ、社会システムにセキュリティ技術を適用できる深い知識の獲得と、現場知識の涵養を目指す。

- 実践セキュリティ特論 I(サイバーセキュリティ)

-

[単位数] 2単位 メインコース セキュリティ 暗号 サイバー 総合 必修 必修 必修 必修 クイックコース セキュリティ 暗号 サイバー 暗号実践 セキュリティ

・サイバー実践必修 必修 選択B 選択B - ※【選択B】講義科目・PBL科目から1単位以上取得

担当教員

- 猪俣 敦夫大阪大学

- 上原 哲太郎立命館大学

- 満永 拓邦東洋大学

- 三本 知明KDDI総合研究所

授業の目的・概要

リスクマネジメント・インシデント対応(担当:猪俣 敦夫)

今や守るべき資産は目に見える有価物だけでなくデータそのものが重要な資産である。組織が何らかの情報(データ)を管理し、それらを保護するための秘匿技術は数多く存在するが、技術だけで情報が完全に保護できるわけでなく、それらの技術を適正に運用・維持することが重要である。本講義では情報セキュリティマネジメントの基本であるISMSを中心とした、組織における体系的な情報セキュリティリスクマネジメント手法について学ぶとともに、実際に備えておくべきインシデント対応として幅広い視野を考慮し、その具体例としてCSIRT、事業継続計画(BCP)について触れる。

システムとネットワークのセキュリティ・フォレンジックス(担当:上原 哲太郎)

情報システムの設計・導入・運用・事故対応に際し、セキュリティ確保のために必要な知識を習得する。セキュアなシステムを調達導入し、可能な限り低いコストでセキュリティ事故を素早く見つけ出す体制を構築して運用し、事故発生時に適切に対応するためのさまざまな知識を習得する。

ログ分析・バイナリ解析

(担当:満永 拓邦)セキュリティインシデント発生時には、被害の局所化のために発生原因や影響範囲を調査する必要がある。本講義では技術的な観点から、インシデント発生時に必要な相関的なログ分析の手法や、不正なソフトウエアの挙動を分析する手法について取り上げる。

プライバシ強化技術

(担当:三本 知明)企業によるパーソナルデータの活用事例は年々増加しつつあるが、その一方で個人のプライバシ侵害への懸念も深刻化している。 本講義ではGDPRにおけるデータ処理の基本原則のうち、データの最小化に関するプライバシ強化技術(PETs)について取り上げる。

学習目標

リスクマネジメント・インシデント対応(担当:猪俣 敦夫)

情報セキュリティマネジメントシステム(ISMS)を適切に理解し、自分自身で情報セキュリティポリシを策定することができ、様々なインシデントに対するリスクアセスメントが行えるための豊富な知識を得ることが目標である。

システムとネットワークのセキュリティ・フォレンジックス(担当:上原 哲太郎)

情報システムの設計・導入・運用・事故対応にかかるセキュリティの課題を概観することでセキュアな情報システムの導入運用と事故発生時への適切かつ迅速な対応能力を養成する。

ログ分析・バイナリ解析

(担当:満永 拓邦)相関的なログ分析手法やバイナリ解析を適切に理解し、インシデント発生時の原因調査や 影響分析に必要な知識と技術を習得することを目標とする。

プライバシ強化技術

(担当:三本 知明)データ匿名化をはじめとした入力プライバシ保護技術、および差分プライバシをはじめとした出力プライバシ保護技術の基本的な知識と技術を習得することを目標とする。

知識単位

ISMS、BS7799、ISO/IEC17799、ISO/IEC27001、JIS Q 27001、リスクアセスメント、PDCA、NIST SP800-53、CSIRT、JPCERT/CC、BCP(事業継続計画)、ディザスタリカバリ、ISO/IEC17025、制御システム、セキュリティ要求、ソフトウェア脆弱性、ログ監査、ファイアウォール、Webアプリケーション脆弱性、DDoS攻撃、証拠保全、メモリフォレンジック、削除ファイル復活、NIST SP800-53、CSIRT、ログ分析、バイナリ解析、プライバシ強化技術 (PETs)、匿名化、差分プライバシ

- 実践セキュリティ特論 II(セキュリティとビジネス)

-

[単位数] 2単位 メインコース セキュリティ 暗号 サイバー 総合 必修 必修 必修 必修 クイックコース セキュリティ 暗号 サイバー 暗号実践 セキュリティ

・サイバー実践必修 必修 選択B 選択B - ※【選択B】講義科目・PBL科目から1単位以上取得

担当教員

- 北條 孝佳西村あさひ法律事務所

- 岩下 直行京都大学

- 岩佐 琢磨(株)Shiftall

- 大塚 玲情報セキュリティ大学院大学

授業の目的・概要

サイバーセキュリティと法制度(担当:北條 孝佳)

サイバーセキュリティの対象となる情報やネットワーク、システムを保護するために、人的、組織的、物理的及び技術的な対策並びに信頼性を確保した対策を講じる必要がある。そして、技術的な観点から、防御するためにサイバー攻撃に用いられる技術を知っておく必要があり、このサイバー攻撃についてどのような犯罪を構成するかを理解してもらい、また、デジタル・フォレンジックの基礎を学びつつ、サイバーセキュリティに関する法的手続を含めた法制度を理解してもらう。

金融業務における暗号技術の応用と国際標準化(担当:岩下直行)

DES暗号の開発に始まる現代暗号の進化には、金融業界という巨大なユーザーの存在があった。本授業では、1970年代に始まる銀行の巨大情報ネットワーク化と、そこで利用された暗号がムーアの法則に伴う暗号技術の危殆化の経験を経て、どのように進化を遂げたかを述べる。また、そうした技術の一つの応用事例として、仮想通貨とブロックチェーン技術を取り上げる。

VRメタバースの今(担当:岩佐琢磨)

メタバースと呼ばれるバーチャル空間は拡大を続けています。2022年のバズワードとなり、2023年はガートナーのハイプ・サイクルで幻滅期であると評された「メタバース」ですが、VRゴーグルを被って入る「VRで楽しむメタバース」の実利用ユーザーは増え続けています。検索エンジンで検索してもバーチャル空間の中を検索することができないため、実態がわかりにくいこの空間のなかで、一体何が日々行われているのか。その実態を技術的なバックグラウンドを添えて学んで行きましょう。

ブロックチェーン理論(担当:大塚玲)

ブロックチェーンを構成する諸理論を正しく理解する.

学習目標

サイバーセキュリティと法制度(担当:北條 孝佳)

サイバーセキュリティに関連する法制度を理解する。

金融業務における暗号技術の応用と国際標準化(担当:岩下直行)

暗号技術がそのユーザーである金融業界とともに進化してきた歴史を学ぶとともに、今後も発生するであろう暗号危殆化に対処していく能力を養成する。また、仮想通貨などの新しい応用事例の実態と、その原理を学ぶ。

VRメタバースの今(担当:岩佐琢磨)

VRヘッドセットを被って入るバーチャル空間「VRメタバース」の最新トレンドを理解し、そこで行われていること、できることを知る。また、アバターや衣装、ワールドといったコミュニティによる制作物について理解し、流通経路などについて学ぶ。 また,VRメタバースを取り巻く周辺環境について技術的側面のみならず, 資金的側面や市場全体のなかでの必要性などについて理解することも目標とする。

ブロックチェーン理論(担当:大塚玲)

ブロックチェーンが実現する合意形成技術を基礎理論から理解することを通じて,現代社会に広がりつつある暗号通貨,スマートコントラクトの仕組みと安全性・リスクについての深い理解を得ることを目標とする.

知識単位

個人情報保護法、不正アクセス禁止法、不正指令電磁的記録に関する罪、不正競争防止法、デジタル・フォレンジック、暗号危殆化、国際標準の役割、OAuth認証、ブロックチェーン技術、暗号理論、仮想通貨、ICOモジュール化、オープンソース、製造方法、オープンイノベーション、HaaS、スタートアップ

先進情報セキュリティとアルゴリズム

| メインコース | |||

|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 総合 |

| 必修 | 必修 | 必修 | |

| クイックコース | ||||

|---|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 暗号実践 | セキュリティ ・サイバー実践 |

| 必修 | 選択E | |||

- ※【選択E】講義科目から2.5単位以上取得

担当教員

- 宮地 充子大阪大学

- 樽谷 優弥大阪大学

授業の目的・概要

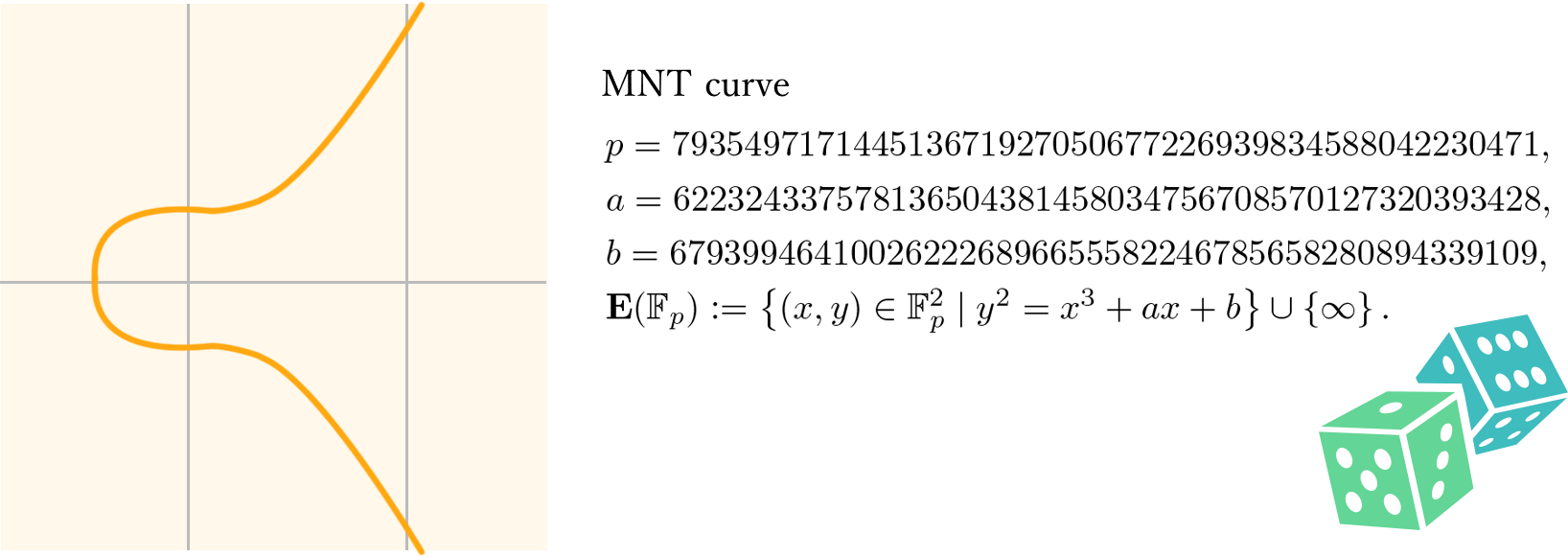

- RFIDタグや携帯端末等,IoT機器におけるデータ秘匿やデータの偽造を防ぐ技術として脚光を浴びている楕円曲線暗号について解説するとともに,その実装も行う.

- ランダム化および確率論的手法は,組合せ最適化,機械学習,通信ネットワーク,セキュアプロトコルなど,現代のコンピュータサイエンスにおいて重要な役割を担っている.本講義では,ランダムサンプリング,マルコフの不等式,チェルノフ境界,確率的手法,などの基礎的な事象から,連続確率,限定独立性の応用,エントロピー,マルコフ連鎖モンテカルロ法など,実践的なアルゴリズムについて学習する.

学習目標

- 暗号理論と情報セキュリティの基盤技術およびその構成要素を理解し、暗号理論と情報セキュリティを応用するアプリケーションと適切な実装や応用ができるようになる。

- 連続確率,限定独立性の応用,エントロピー,マルコフ連鎖モンテカルロ法など,実践的なアルゴリズムの適用方法について学習する.

知識単位

楕円曲線、同型写像、ハッセの定理、公開鍵暗号、安全性、楕円曲線暗号、ディジタル署名、ハイブリッド暗号の効率、確率,事象,分布,和集合上界,多項式等価性判定,行列積検証,期待値,幾何分布,二項分布, クイックソート,Markovの不等式,Chebyshevの不等式,モーメント,クーポン集め問題, Chernoff限界,成功確率増幅,多数決法,誕生日のパラドクス,ボールとビンのモデル, 数え上げ法,確率論法,期待値法,脱乱択化,Markov連鎖,ランダムウォーク,2SAT,3SAT

実践離散数学と計算の理論(セキュリティ基盤技術)

| メインコース | |||

|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 総合 |

| 必修 | 必修 | 必修 | |

| クイックコース | ||||

|---|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 暗号実践 | セキュリティ ・サイバー実践 |

| 必修 | 選択E | |||

- ※【選択E】講義科目から2.5単位以上取得

担当教員

- 宮地 充子大阪大学

- 樽谷 優弥大阪大学

授業の目的・概要

- 情報セキュリティにおいて必要となる離散的な構造に対する数学的諸概念や考え方に習熟し、数学の各種定理を応用する方法について理解する。

- 数学的な証明とプログラミング言語の基礎となる論理と計算について理解する。

学習目標

- 離散的な構造に対する数学的諸概念として、群・環・体・初等整数論の概念を理解するとともに、各種数論的アルゴリズムを習熟し、それらの情報セキュリティへの応用方法を習得することを目標とする。

- 命題論理、述語論理の概念を理解し、多くの関数型プログラミング言語の基礎となっているλ計算と型システムについて習熟することを目標とする。

知識単位

半群、モノイド、群の公理、部分群、剰余類(Lagrange の定理)、正規部分群、剰余群、環の公理、準同形写像(準同形定理)、イデアル、Euclid 環、体、有限体、素数、除法の原理、 Euclid の互除法、不定方程式、合同式、中国人の剰余定理、平方剰余記号、命題論理、自然演繹法、命題論理の形式的証明、限量子、解釈、モデル、述語論理の形式的証明、停止問題、原始帰納的関数、チューリングマシン、健全性、完全性、算術の形式系、ペアノ算術、ゲーデル数、ゲーデルの不完全性定理、α同値、β簡約、評価戦略、カリー化、不動点コンビネータ、型付きλ計算、カリー・ハワード同型対応、型検査、型推論

高度セキュリティPBL(実践安全な公開鍵暗号の設計と解読PBL)

| メインコース | |||

|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 総合 |

| 必修 | 必修 | 必修 | 必修 |

| クイックコース | ||||

|---|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 暗号実践 | セキュリティ ・サイバー実践 |

| 選択C | 選択B | 選択C | 選択D | |

- ※ 【選択B】講義科目・PBL科目から1単位以上取得

- ※ 【選択C】PBL科目から2単位以上取得

- ※ 【選択D】PBL科目から4単位以上取得

担当教員

- 宮地 充子大阪大学

授業の目的・概要

本科目では公開鍵暗号を用いてモノのインターネット(IoT)のデータを保護する方法を学び、実際に実装する方法について習得する。サイバーセキュリティの基礎である暗号には対称鍵暗号および公開鍵暗号の二種類がある。前者では各参加者は一つ以上の秘密鍵を事前に共有していることが仮定されるが、その秘密情報をいかに共有するかという問題は鍵共有問題としてよく知られている。n人のネットワークではn^2個の鍵を管理する必要がでてくるため、この問題はIoTへの応用に対して技術的な観点だけでなく管理的な観点からも特に困難かつ重要な課題である。

鍵共有問題は公開鍵暗号によって簡潔に実現ができる。利用者は一時利用のためのセッション鍵を通信相手の公開鍵で暗号化し、単にその暗号化された鍵を相手に送るだけである。対応する復号鍵の所有者のみがそのセッション鍵を復号し入手できることが公開鍵暗号によって保証される。しかしながら、そのような理論的に魅力的な解決方法をIoTに適用する場合、多くのIoT機器は計算・メモリ・通信能力について非常に限られた資源しか持たないという困難に直面することになる。さらに、多数のIoT機器を用いた攻撃も考えられる。

本PBL演習ではIoTのデータを保護する公開鍵暗号の実現方法さらには暗号攻撃手法を、実際に実装することで、習得することを目的とする。

学習目標

ユークリッドの互除法、バイナリ法、公開鍵暗号の概念、ElGamal 暗号、DH 鍵共有法、ρ法、指数計算法

知識単位

ユークリッドの互除法,バイナリ法, サイドチャネル攻撃,フェルマーの小定理, 公開鍵暗号の概念,ElGamal 暗号, 鍵共有の概念,DH 鍵共有法,暗号の評価手法, ρ法,指数計算法, ディジタル署名の概念,DSA 署名

高度セキュリティPBL Ⅱ(安全なデータ利活用のための準同型暗号PBL)

| メインコース | |||

|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 総合 |

| 必修 | 必修 | ||

| クイックコース | ||||

|---|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 暗号実践 | セキュリティ ・サイバー実践 |

| 選択B | 選択C | 選択D | ||

- ※【選択B】講義科目・PBL科目から1単位以上取得

- ※【選択C】PBL科目から2単位以上取得

- ※【選択D】PBL科目から4単位以上取得

担当教員

- 宮地 充子大阪大学

- 奥村 伸也大阪大学

授業の目的・概要

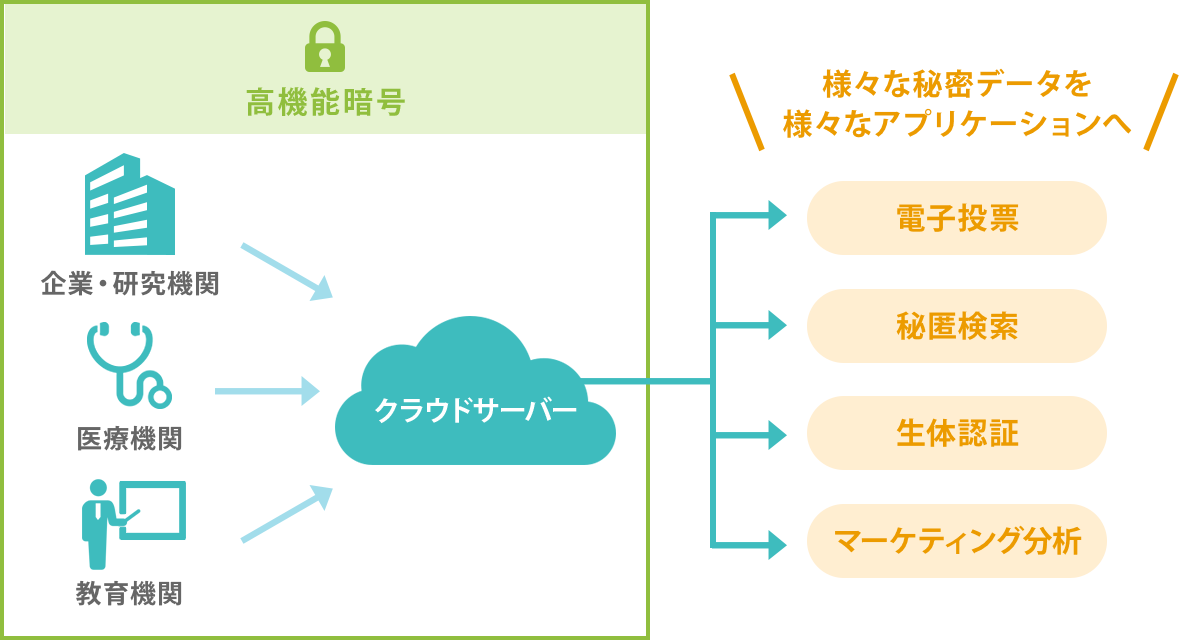

本科目では暗号化したまま統計処理などが可能な準同型暗号やその応用と課題を学び、実装する。情報化社会が進むにつれ大量のデータをクラウドに預ける企業などが急激に増えてきた。さらに、クラウドサーバーはそれ自体が高い演算処理能力のあるマシンであるから、預けたデータの統計処理等が可能であり、様々なアプリケーションを提供することができる。しかし、クラウドデータの漏洩や信用できないクラウド管理者への対策としてデータを暗号化した状態でクラウドに預けることが望ましいが、通常の暗号による暗号化では、暗号化データを処理してしまうと正しく復号ができなくなってしまう、という問題がある。そこで、暗号化データに対して暗号化した状態で特定の演算処理を行うことで、復号後に望んだ平文の処理結果を手に入れることができる、準同型暗号が非常に注目されており、GentryやDijkらにより暗号化したまま加法と乗法両方の演算が可能な完全準同型暗号が提案されて以降、改良や応用に関する研究が活発に行われている。本PBL演習では、暗号化されたデータを安全に利活用するための準同型暗号について、理論・応用・安全性について実際に実装することで習得する。

学習目標

準同型暗号の理論から応用・攻撃について学び、実際に実装することで習得すると共に、準同型暗号の有用性や実用化のための課題について体感する。

知識単位

準同型暗号、多項式環の剰余環、数論変換、 LWE問題、Ring-LWE問題、BGV方式、BFV方式、鍵変更,モジュラス変更,再線形化

高度セキュリティPBL Ⅲ(実践CTF)

| メインコース | |||

|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 総合 |

| 必修 | 必修 | 必修 | 必修 |

| クイックコース | ||||

|---|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 暗号実践 | セキュリティ ・サイバー実践 |

| 選択C | 選択C | 選択D | ||

- ※【選択C】PBL科目から2単位以上取得

- ※【選択D】PBL科目から4単位以上取得

担当教員

- 中津留 勇富士通(株)

授業の目的・概要

本科目では情報セキュリティ分野における各種のカテゴリの習熟度を確認するための演習に取り組む。情報セキュリティ分野の技能検定については、筆記による情報処理試験やその他民間の試験がよく知られている。一方で、実践的技能を自ら主体的に判定する方法としてCapture The Flag方式の問題を実際にプログラム開発などを通じて解き、得点を獲得する手法がある。本科目においては、まずCTFに取り組むための基礎的な知識を演習形式で学習する。その上で、CTF形式の演習に取り組むことで、参加者の実践的技能が十分に獲得できている科目と、そうでない科目を経験として得ることで、さらなる自らの技能向上に取り組むための一助とする。

学習目標

情報セキュリティ分野に関する実践的技能を自主的に向上させていく能力を養成する。

知識単位

CTF、バイナリ、ヘッダ、メタデータ、通信プロトコル、フォレンジック

高度サイバーセキュリティPBL Ⅰ(包括的サイバーセキュリティ演習)

| メインコース | |||

|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 総合 |

| 選択A | 必修 | 必修 | |

| クイックコース | ||||

|---|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 暗号実践 | セキュリティ ・サイバー実践 |

| 選択C | 必修 | 選択C | 選択D | |

- ※【選択C】PBL科目から2単位以上取得

- ※【選択D】PBL科目から4単位以上取得

担当教員

- 宮地 充子大阪大学

- 明石 邦夫東京大学

授業の目的・概要

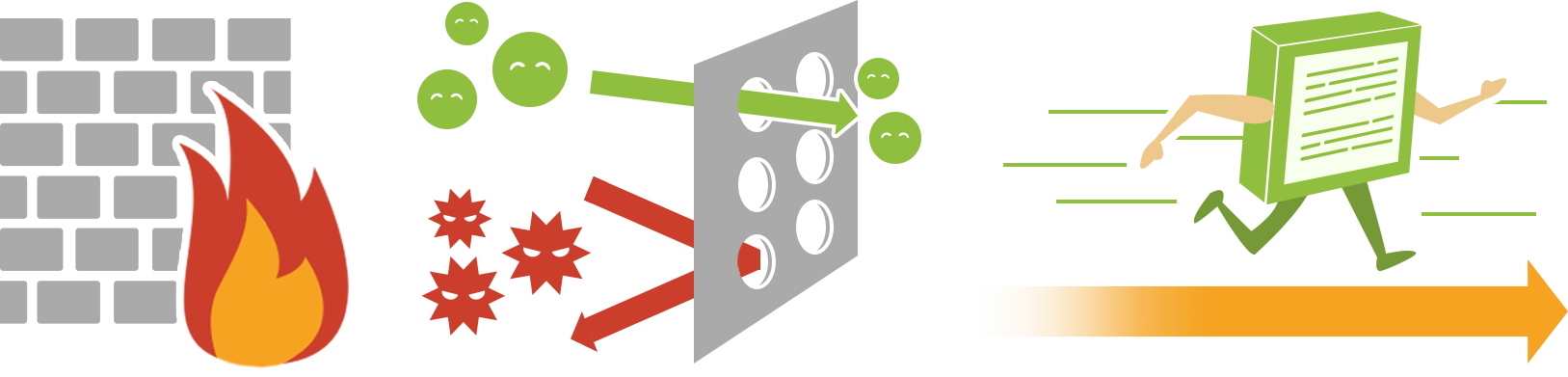

一般的に、サイバー攻撃は、探索活動、侵入・感染、侵入・感染時攻撃、侵入・感染後攻撃と言うように、いくつかの段階を踏んで行われる事が多い。そのため、サイバー攻撃に適切に対処するためには、マルウェア解析や暗号技術といった要素技術の習得のみではなく、サイバー攻撃の各段階における手法と防御技術を系として捉え、包括的に理解し、適切なネットワーク設計をする必要がある。そこで、本PBLでは、仮想エンタープライズネットワークを用いて、サイバー攻撃における各段階の手法を学習するとともに、ネットワークレベルでの対策手法とネットワーク設計の演習を行う。なお、本演習は情報通信研究機構StarBEDの機材を用いて実施する。

学習目標

本PBLでは攻撃手法学習、ネットワークレベル防御演習、検疫ネットワーク設計演習の3つを行い、さまざまな攻撃とその対策手法について習得する。

- 攻撃手法学習

攻撃学習では、SYNスキャンなどの各種スキャン方法、辞書攻撃、リフレクション攻撃などの攻撃手法について学ぶ。 - ネットワークレベル防御演習

ネットワークレベル防御演習では、OpenBSDのPF等に代表されるのパケットフィルタリング機構を利用し、上記攻撃手法学習で学んだ攻撃手法に対するネットワークレベルでの対策手法を習得する。 - 検疫ネットワーク設計演習

検疫ネットワークの設計を行うことで、セキュアなネットワーク設計を行う方法を習得する。

知識単位

パケットフィルタ、ファイアウォール、異常検知、検疫ネットワーク、コンピュータネットワーク、UNIX

高度サイバーセキュリティPBL Ⅱ(ネットワークトラフィック処理の基盤技術と実装)

| メインコース | |||

|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 総合 |

| 選択A | 必修 | 必修 | |

| クイックコース | ||||

|---|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 暗号実践 | セキュリティ ・サイバー実践 |

| 必修 | 選択C | 選択D | ||

- ※【選択C】PBL科目から2単位以上取得

- ※【選択D】PBL科目から4単位以上取得

担当教員

- 宮地 充子大阪大学

- 高野 祐輝(株)ティアフォー/大阪大学

授業の目的・概要

ネットワークトラフィック処理技術は、スイッチングやルーティングといったネットワークの基本機能を実現する技術であるだけではなく、ファイアウォールや侵入検知システム(IDS)といった、ネットワークセキュリティ機器・ソフトウェアを実現するための基礎技術でもある。特にネットワークトラフィックに対するパターンマッチは、ファイアウォールやIDSを実現するために必須の技術である。このパターンマッチは、バイトコードインタプリタである疑似レジスタマシンを用いて行われることが多い。例えば、BSDやLinuxなどのオペレーティングシステムでは、BSD Packet Filter(BPF)と呼ばれる疑似レジスタマシンが用いられ。また、正規表現を実装する方法の一つとして、非決定性有限オートマトンを模倣する疑似レジスタマシンが用いられる事もある。

そこで、本PBLでは、ネットワークトラフィックに対してパターンマッチを行うための疑似レジスタマシンの設計と実装を行い、ネットワークトラフィック処理技術について理解を深める。また、より高度な課題として、本演習で実装した疑似レジスタマシンを、netmap等に代表されるカーネルバイパス技術の上に適用し、実践的なネットワークトラフィック処理機構の実装を行う。カーネルバイパス技術を用いると、専用ハードウェア無しに、一般的なコンピュータを用いてソフトウェア処理のみで、高速にネットワークトラフィック処理を行えるようになる。

学習目標

- レジスタマシン理解

レジスタマシンについて理解しコンピュータの基礎的な構造について学ぶ。 - バイトコードインタプリタの設計と実装

BPFや正規表現のバイトコードインタプリタを設計・実装することで,パターンマッチングの基盤技術を習得する。 - コード生成学習

Low Level Virtual Machine (LLVM) を利用したマシン語の生成を行うことで、高速な言語処理系について学習する。

知識単位

パケットフィルタ、カーネルバイパス技術、パケットフィルタ、バイトコードインタプリタ、レジスタマシン、オートマトン、正規表現

高度サイバーセキュリティPBL Ⅲ(高度セキュアネットワーク設計演習)

| メインコース | |||

|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 総合 |

| 必修 | 必修 | ||

| クイックコース | ||||

|---|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 暗号実践 | セキュリティ ・サイバー実践 |

| 必修 | 選択C | 選択D | ||

- ※【選択C】PBL科目から2単位以上取得

- ※【選択D】PBL科目から4単位以上取得

担当教員

- 明石 邦夫東京大学

- 宮地 充子大阪大学

授業の目的・概要

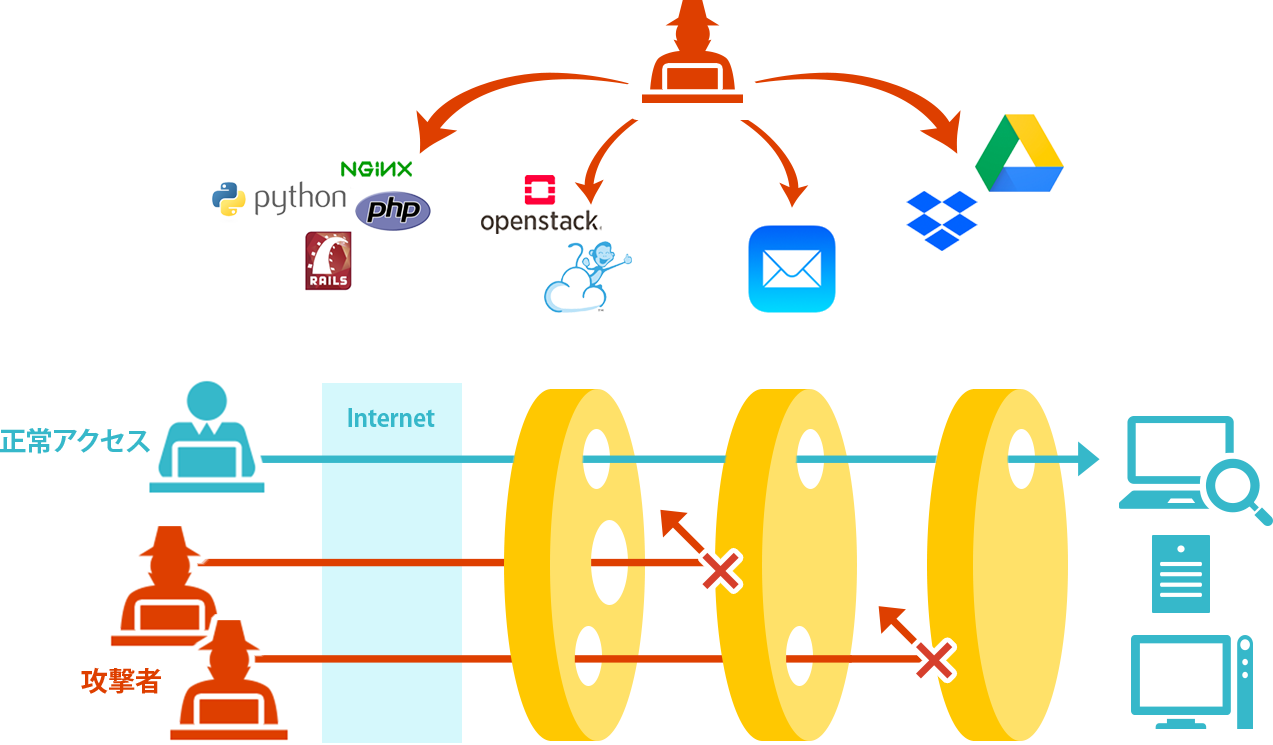

巧妙化するサイバー攻撃に対して、様々な防御手法を設けることで脅威に対するリスクを下げることができる。しかしながら、サイバー攻撃の巧妙化に加えて、サービスが多様化したことで対策するべき範囲が広がっている。そこで、様々なセキュリティ機器を組み合わせてインシデントの発生確率を下げる多層防御が用いられている。本演習では、まず複数の特徴が異なるセキュリティアプライアンスを用いて、その動作を理解する。そして、これらのセキュリティアプライアンスを使用し多層防御の考え方、構築手法を習得することを目的とする。なお、本演習は情報通信研究機構StarBEDの機材を用いて実施する。

- 多様化するサービスと巧妙化する攻撃手法

ウェブサービス、クラウド、メールなどのサービス、それぞれのサービスを狙った巧妙化する攻撃から守るための技術について習得する - 多層防御の仕組み

想定される脅威と対策について、適した箇所で防御する多層防御の仕組みについて習得する - 多層防御ネットワーク設計演習

サービス形態に合わせたセキュリティ機器を含めたネットワーク設計手法について習得し演習を行う

学習目標

実際の商用ネットワークで利用されている複数のセキュリティアプライアンスを利用すること、セキュアなネットワーク運用を行うための基礎技術を習得する。また、それら複数のセキュリティアプライアンス正しく利用し、多層防御的なネットワークを設計できるようになる。

知識単位

コンピュータネットワーク、多層防御、セキュリティアプライアンス、ファイアウォール、NFV

先進安全なデータ設計特論

| メインコース | |||

|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 総合 |

| 選択S | 選択S | 必修 | 必修 |

| クイックコース | ||||

|---|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 暗号実践 | セキュリティ ・サイバー実践 |

| 選択S | 選択S | 選択S | 選択S | 選択S |

- ※【選択G】 クイックコースを1コース以上修了していること

選択Sの単位取得済みかつコースを修了した場合、各コースのアドバンスドの修了となる。

例:暗号メインコース+選択S→アドバンスド暗号メインコース

担当教員

- 宮地 充子大阪大学

- 樽谷 優弥大阪大学

- 奥村 伸也大阪大学

- 宮地 秀至立命館大学

授業の目的・概要

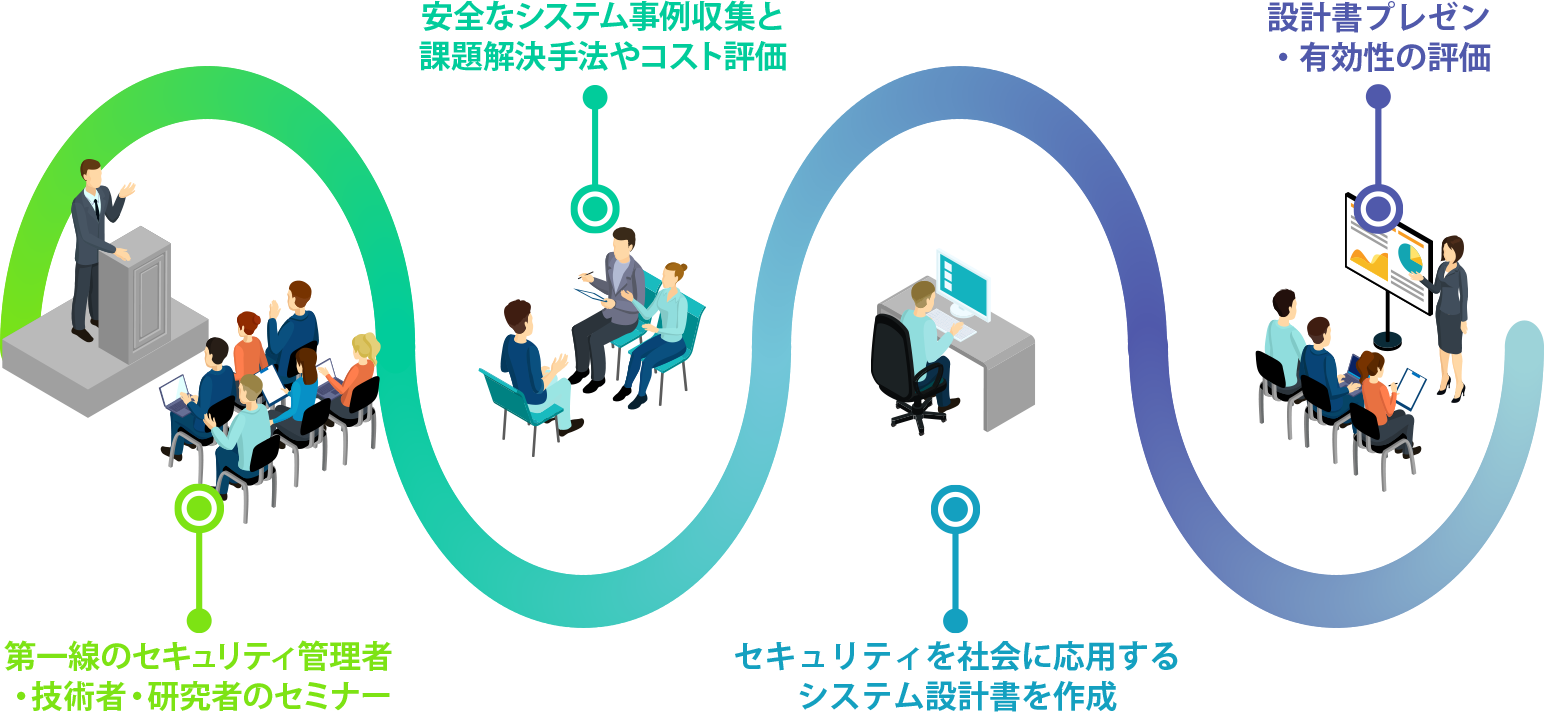

安全安心便利なディジタル社会構築に向けた課題を明らかにし、その課題を解決するアプローチを設計する。また、提案アプローチを評価し、実現に必要なステップを明確にする。

第一線で活躍する産官学のセキュリティ管理者、技術者、研究者のセミナーおよび現在の情報システムが抱える課題を議論することで、喫緊の課題や課題解決の方法、実現に必要な工数などを明確にし、セキュリティを社会に応用するシステム設計書を作成する。

学習目標

安全安心便利なディジタル社会構築に向けた課題を把握し、セキュリティを社会に応用するシステム設計について学習する。

知識単位

利便性とリスクのトレードオフの評価、安全なシステム設計、現状の社会システムの創造と課題

情報ネットワーク経済学

| メインコース | |||

|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 総合 |

| クイックコース | ||||

|---|---|---|---|---|

| セキュリティ | 暗号 | サイバー | 暗号実践 | セキュリティ ・サイバー実践 |

担当教員

- 新井 圭太近畿大学

- 内山 彰大阪大学

- 山口 弘純大阪大学

授業の目的・概要

講義を通じて、情報ネットワークと経済学、政策との関連を理解する。

学習目標

以下の学習を行い、情報ネットワークと経済学、政策との関連を理解できるようになることを目標とする。

- 市場経済のメカニズム(Market Mechanism)

- 経済システムと厚生 (Economic System and Welfare)

- 規制経済学 (Regulatory Economics)

- 情報経済学 (Economics of Telecomuunication)

- マクロ経済と情報通信 (Macroeconomic perspective)

知識単位

-

スケジュール

講義で絞る

2026年度

| 4月、10月 | ProSecガイダンス

(オンライン)4/3(金) 18:30 - |

| 4月~7月 | 実践セキュリティ特論 I 下記予定は3/19時点の予定 第1回 4/3(金) 18:30 - 2026年度講義・演習の説明 第2回 4/24(金) 18:30-20:00 猪俣先生 第3回 5/8(金) 18:30-20:00 上原先生 第4-5回 5/16(日) 10:30-12:00, 13:30-15:00 三本先生 第6回 5/22(金) 18:30-20:00 オフィスアワー 第7回 5/29(金) 18:30-20:00 猪俣先生 第8回 6/5(金) 18:30-20:00 上原先生 第9-12回 6/6(土) 満永先生 第13回 6/12(金) 18:30 - 上原先生 第14-15回 6/7(日) or 6/13(土) 10:30-12:00, 13:30-15:00 三本先生 |

| 10月〜12月 | 実践セキュリティ特論II 未定 |

| 10月〜2月 | 先進情報セキュリティとアルゴリズム (基本毎週水曜18:30-20:00, 一部金曜日) 未定 |

| 4月〜8月 | 実践離散数学と計算の理論 (Pro名:セキュリティ基盤技術;吹田キャンパス) (毎週水曜日 18:30 - 20:00,一部金曜日を含む) 4/8(水)から開始 第1回4/3(金)18:30 計算の理論・離散数学についての概要説明 第2回4/8(水)18:30-20:00 宮地1 第3回4/15(水)18:30-20:00 樽谷1 第4回4/22(水)18:30-20:00 宮地2 第5回5/13(水)18:30-20:00 樽谷2 第6回5/15(金)18:30-20:00 奥村1 第7回5/20(水)18:30-20:00 宮地3 第8回5/27(水) 18:30-20:00 樽谷3 第9回6/3(水) 18:30-20:00 樽谷4 第10回6/10(水)18:30-20:00 宮地4 第11回6/17(水)18:30- 20:00 樽谷5 第12回6/19(金)18:30- オフィスアワー 宮地・樽谷・奥村 第13回6/24(水)18:30-20:00 奥村 第14回7/1(水)18:30-20:00 樽谷6 第15回7/3(金)18:30- オフィスアワー 宮地・樽谷・奥村 第16回7/8(水)18:30-20:00 宮地5 第17回7/15(水)18:30-20:00 樽谷7 第18回7/22(水)18:30-20:00 宮地6 第19回7/29(水)18:30-20:00 奥村3 第20回8/5(水)18:30-20:00 (試験)宮地 |

| 7月 | 高度セキュリティPBL I 第1回事前課題解説(Python): 6/18(木)18:30- 第2回事前課題解説(初等整数論): 6/23(火)18:30- 第3回事前課題解説(公開鍵暗号): 7/2(木)18:30- 7/4(土) 7/18(土), 19(日) または 7/25(土), 16(日) |

| 1月または2月 | 高度セキュリティPBL II 未定 |

| 1月または2月 | 高度セキュリティPBL III 未定 |

| 4月 | 高度サイバーセキュリティPBL I 4/20(月) 18:30- 事前課題説明 4/25(土) 10:00-17:10 4/26(日) 10:00-18:00 5/11(月) 18:30- 事後質問受付 |

| 5月 | 高度サイバーセキュリティPBLII 5/1(金) 18:30- 事前課題説明 5/14(木) 18:30- 事前課題解説 5/17(日) 10:00-18:00 5/30(土) 10:00-17:50 6/4(木) 18:30- 事後質問受付 |

| 10月 | 高度サイバーセキュリティPBLIII 未定 |

| 10月~2月 | 先進安全データ設計特論 未定 |

| 8月 | 情報ネットワーク経済学 未定 |

2025年度

| 4月、10月 | ProSecガイダンス

未定 |

| 4月~7月 | 実践セキュリティ特論 I 下記予定は2/26時点の予定 第1回 4/4(金) 18:30 - ガイダンス 第2回 4/25(金) 18:30-20:00 上原先生 第3回 5/16(金) 18:30-20:00 猪俣先生 第4-5回 5/18(日) 三本先生 第6回 5/30(金) 18:30-20:00 上原先生 第7-10回 5/31(土) 満永先生 第11回 6/6(金) 18:30 - オフィスアワー 第12回 6/13(金) 18:30-20:00 猪俣先生 第13-14回 6/15(日) 三本先生 第15回 6/27(金) 18:30-20:00 上原先生 |

| 10月〜12月 | 実践セキュリティ特論II 下記予定は9/1時点の予定 第1回 10/1(水)18:30- ガイダンス(全体+実践セキュリティ特論II) 第2回 10/3(金)18:30-20:00 北條先生 第3回 10/17(金)18:30- ガイダンス(全体+高度副+seccap) 第4-5回10/19(日) 10:30-12:00, 13:30-15:00,(12:00-13:30休憩) 第6回 10/24(金)18:30 岩下先生 第7回 11/7(金)18:30 北條先生 第8回 11/21(金) オフィスアワー 第9回 11/28(金)18:30 岩下先生 第10-11回11/29(土)10:30-12:00 13:30-15:00,(12:00-13:30休憩) 大塚先生 第12-13回11/30(日)10:30-12:00 13:30-15:00 岩佐先生 第14-15回12/13(土)10:30-12:00, 13:30-15:00,(12:00-13:30休憩) 大塚先生 |

| 10月〜2月 | 先進情報セキュリティとアルゴリズム (基本毎週水曜18:30-20:00, 一部金曜日) 下記予定は9/1時点の予定 オフィスアワー: (後半については,zoom の立ち上げ) 第1回 10/2(木) ガイダンス(全体+先進情報セキュリティとアルゴリズム)+遠隔配信試験 第2回 11/14(金) 質問 (セキュリティ、アルゴリズム) 第3回 1/16(金) 質問 (セキュリティ、アルゴリズム) 講義 第1回 10/1(水):18:30-20:00 奥村 第2回 10/8(水):18:30-20:00 樽谷 第3回 10/15(水):18:30-20:00 宮地 第4回 10/22(水):18:30-20:00 樽谷 第5回 10/29(水):18:30-20:00 樽谷 第6回 11/5(水):18:30-20:00 宮地 第7回 11/12(水):18:30-20:00 奥村 第8回 11/26(水):18:30-20:00 樽谷 第9回 12/3(水):18:30-20:00 樽谷 第10回 12/10(水):18:30-20:00 宮地 第11回 12/17(水):18:30-20:00 樽谷 第12回 12/24(水):18:30-20:00 宮地 第13回 1/7(水):18:30-20:00 宮地 第14回 1/14(水):18:30-20:00 宮地 第15回 1/21(水):18:30-20:00 宮地 第16回 1/28(水):18:30-20:00 樽谷 第17回 2/4(水):18:30-20:00 宮地 |

| 4月〜8月 | 実践離散数学と計算の理論 (Pro名:セキュリティ基盤技術;吹田キャンパス) (毎週水曜日 18:30 - 20:00,一部金曜日を含む) 変更がある場合は別途連絡 下記予定は2/26時点の予定 第1回4/9(水)18:30 計算の理論・離散数学についての概要説明 第2回4/16(水)18:30-20:00 第3回4/23(水)18:30-20:00 第4回4/30(水)18:30-20:00 第5回5/14(水)18:30-20:00 第6回5/21(水)18:30-20:00 第7回5/28(水)18:30-20:00 第8回6/4(水) 18:30-20:00 第9回6/11(水) 18:30-20:00 第10回6/18(水)18:30-20:00 第11回6/25(水)18:30-20:00 第12回6/27(金)18:30- オフィスアワー 第13回7/2(水)18:30-20:00 第14回7/9(水)18:30-20:00 第15回7/11(金)18:30- オフィスアワー 第16回7/16(水)18:30-20:00 第17回7/23(水)18:30-20:00 第18回7/30(水)18:30-20:00 第19回8/1(金)18:30-20:00 第20回8/6(水)18:30-20:00 |

| 7月 | 高度セキュリティPBL I 未定 |

| 1月または2月 | 高度セキュリティPBL II 未定 |

| 1月または2月 | 高度セキュリティPBL III 未定 |

| 4月 | 高度サイバーセキュリティPBL I 下記予定は2/26時点の予定 4/26(土), 27(日) |

| 5月 | 高度サイバーセキュリティPBLII 下記予定は2/26時点の予定 5/17(土), 6/15(土) |

| 10月 | 高度サイバーセキュリティPBLIII 下記予定は9/22時点の予定 第1回 事前課題解説: 10/10 18:30- 第2回 事前課題等,質問受付: 10/17 18:30- 10/26(日),11/2(日) 明石 第3回-10回 第11回 講義後質問受付: 11/14 18:30- |

| 10月~2月 | 先進安全データ設計特論 未定 |

| 8月 | 情報ネットワーク経済学 未定 |

2024年度

| 4月、10月 | ProSecガイダンス 第1回4/7(金)18:30 - 第2回4/14(金)18:30 - |

| 4月~7月 | 実践セキュリティ特論 I 第1回 4/12(金) 18:30- ガイダンス 第2回 4/26(金) 18:30-20:00 上原先生 第3回 5/17(金) 18:30-20:00 猪俣先生 第4回 5/31(金) 18:30-20:00 上原先生 第5-8回 6/1(土) 10:00-13:00,14:00-17:00 満永先生 第9-10回 6/2(日) 10:30-12:00,13:30-15:00 三本先生 第11回 6/7(金) 18:30 - オフィスアワー 第12回 6/14(金) 18:30-20:00 猪俣先生 第13-14回 6/16(日) 10:30-12:00,13:30-15:00 三本先生 第15回 6/28(金) 18:30-20:00 上原先生 |

| 10月〜12月 | 実践セキュリティ特論II 第1回 10/1(火) 18:30- ガイダンス 第2回 10/4(金) 18:30- ガイダンス 第3回 10/11(金) 18:30 岩下先生 第4回,第5回 10/13(日) 10:30-12:00, 13:30-15:00 大塚先生 第6回 11/8(金) 18:30-20:00 北条先生 第7回 11/22(金) 18:30- オフィスアワー 第8回,第9回 11/16(土) 10:30-12:00 13:30-15:00 岩佐先生 第10回,第11回 11/17(日) 10:30-12:00, 13:30-15:00 大塚先生 第12回 11/29(金) 18:30-20:00 北条先生 第13回 12/20(金) 18:30-20:00 岩下先生 第14回,第15回 12/22(日) 10:30-12:00, 13:30-15:00 大塚先生 |

| 10月〜2月 | 先進情報セキュリティとアルゴリズム (基本毎週水曜18:30 - 20:00(初回は10/1(火), 一部金曜日を含む) 変更がある場合は別途連絡 第1回 10/1(火) ガイダンス 第2回 10/2(水) 樽谷 第3回 10/9(水) 奥村 第4回10/16(水):宮地 第5回10/23(水):樽谷 第6回10/30(水):樽谷 第7回11/6(水) :宮地 第8回11/13(水):宮地演習 第9回11/15(金):オフィスアワー 第10回11/20(水):樽谷 第11回11/27(水):宮地 第12回12/4(水): 宮地演習 第13回12/11(水):宮地 第14回12/18(水):樽谷 第15回12/25(水):宮地演習 第16回1/8(水): 宮地 第17回1/15(水):樽谷 第18回1/17(金):オフィスアワー 第19回1/22(水):樽谷 第20回1/29(水):宮地演習 |

| 4月〜8月 | 実践離散数学と計算の理論 実践離散数学と計算の理論(Pro名:セキュリティ基盤技術;吹田キャンパス) (毎週水曜日 18:30 - 20:00,一部金曜日を含む) 第1回4/5(金) 18:30-計算の理論・離散数学についての概要説明 第2回4/10(水) 18:30-20:00 宮地 第3回4/17(水) 18:30-20:00 樽谷 第4回4/24(水) 18:30-20:00 宮地 第5回5/8(水) 18:30-20:00 樽谷 第6回5/15(水) 18:30-20:00 奥村 第7回5/22(水) 18:30-20:00 宮地 第8回5/29(水) 18:30-20:00 樽谷 第9回6/5(水) 18:30-20:00 樽谷 第10回6/12(水) 18:30-20:00 宮地 第11回6/19(水) 18:30-20:00 樽谷 第12回6/21(金) 18:30- オフィスアワー 第13回6/26(水) 18:30-20:00 奥村 第14回7/3(水) 18:30-20:00 宮地 第15回7/5(金) 18:30- オフィスアワー 第16回7/10(水) 18:30-20:00 樽谷 第17回7/17(水) 18:30-20:00 宮地 第18回7/24(水) 18:30-20:00 樽谷 第19回7/26(金) 18:30-20:00 奥村 第20回7/31(水) 18:30-20:00 (試験)宮地 |

| 7月 | 高度セキュリティPBL I 7/6(土), 7/12(金), 7/20(日), 7/21(土), 8/2(金) |

| 1月または2月 | 高度セキュリティPBL II 未定 |

| 1月または2月 | 高度セキュリティPBL III

|

| 4月 | 高度サイバーセキュリティPBL I

|

| 5月 | 高度サイバーセキュリティPBLII

|

| 10月 | 高度サイバーセキュリティPBLIII 10/19(土), 20(日) |

| 10月~2月 | 先進安全データ設計特論 未定 |

| 8月 | 情報ネットワーク経済学 未定 |

2023年度

| 4月、10月 | ProSecガイダンス 第1回4/7(金)18:30 - 第2回4/14(金)18:30 - |

| 4月~7月 | サイバーセキュリテ 第1回4/7(金) 18:30 - ガイダンス 第2回4/14(金) 18:30 - ガイダンス 第3回4/28(金) 18:30-20:00 猪俣先生 第4回5/12(金) 18:30-20:00 猪俣先生 第5回5/19(金) 18:30-20:00 上原先生 第6, 7回5/20(土)10:30 - 12:00, 13:30 - 15:00 三本先生 第8回6/9(金) 18:30-20:00 上原先生 第9-12回6/10(土)10:00-13:10, 14:30 - 17:30 満永先生 第13回6/16(金) 18:30-20:00 上原先生 第14, 15回6/17(土)10:30 - 12:00, 13:30 - 15:00 三本先生 |

| 10月〜12月 | セキュリティとビジネス 未定 |

| 10月〜2月 | 先進情報セキュリティとアルゴリズム 毎週水曜18:30 - 20:00(初回は10/4(水)) |

| 4月〜8月 | セキュリティ基盤技術 実践離散数学と計算の理論(Pro名:セキュリティ基盤技術;吹田キャンパス) (毎週水曜日 18:30 - 20:00,一部金曜日を含む) 第1回4/7(金)18:30 計算の理論・離散数学についての概要説明 第2回4/12(水)18:30-20:00 宮地 第3回4/19(水)18:30-20:00 王 第4回4/26(水)18:30-20:00 宮地 第5回5/10(水)18:30-20:00 王 第6回5/17(水)18:30-20:00 奥村 第7回5/24(水)18:30-20:00 宮地 第8回5/31(水) 18:30-20:00 王 第9回6/7(水) 18:30-20:00 王 第10回6/14(水)18:30-20:00 宮地 第11回6/21(水)18:30-20:00 王 第12回6/28(水)18:30-20:00 奥村 第13回7/5(水)18:30-20:00 宮地 第14回7/12(水)18:30-20:00 王 第15回7/14(金)18:30-20:00 王・奥村・宮地 第16回7/19(水)18:30-20:00 宮地 第17回7/26(水)18:30-20:00 王 第18回7/28(金)18:30-20:00 奥村 第19回8/2(水)18:30-20:00 試験(宮地) 第20回8/9(水)18:30-20:00 王・奥村・宮地 |

| 7月 | 実践安全な公開鍵暗号の設計と解読PBL 7/1(土), 2(日), 8(土) または 7/8(土), 15(土), 16(日) |

| 1月または2月 | 安全なデータ利活用のための準同型暗号PBL 未定 |

| 1月または2月 | 実践CTF 未定 |

| 4月 | 包括的サイバーセキュリティ演習

|

| 5月 | ネットワークトラフィック処理の基盤技術と実装

|

| 未定 | 高度セキュアネットワーク設計演習 未定 |

| 10月~2月 | 先進安全データ設計特論 未定 |

| 8月 | 情報ネットワーク経済学 未定 |

2022年度

| 未定 | ProSecガイダンス 第1回4/1(金)18:30 - 第2回4/8(金)18:30 - |

| 未定 | サイバーセキュリテ 第1回4/1(金)18:30 -「システムとネットワークのセキュリティ・フォレンジックス」についての概要説明 第2回4/8(金)18:30 -「リスクマネジメント・インシデント対応」「ログ分析・バイナリ解析」についての概要説明 第3回4/15(金)18:30-20:00 猪俣 第4回4/22(金)18:30-20:00 上原 第5回5/13(金)18:30-20:00 猪俣 第6回5/20(金)18:30-20:00 上原 第7回6/3 (金)18:30-20:00 上原 第8回6/4(土)10:00-16:30 満永 第9回8/5(金)18:30-「システムとネットワークのセキュリティ・フォレンジックス」「リスクマネジメント・インシデント対応」「ログ分析・バイナリ解析」についての補足説明 |

| 9月〜1月 | セキュリティとビジネス 未定 |

| 10月〜2月 | 先進情報セキュリティとアルゴリズム 未定 |

| 4月〜8月 | セキュリティ基盤技術 実践離散数学と計算の理論(Pro名:セキュリティ基盤技術;吹田キャンパス) (毎週水曜日 18:30 - 20:00,一部金曜日を含む) 第1回4/1(金)18:30 計算の理論・離散数学についての概要説明 第2回4/13(水)18:30-20:00 宮地 第3回4/20(水)18:30-20:00 王 第4回4/27(水)18:30-20:00 宮地 第5回5/11(水)18:30-20:00 王 第6回5/18(水)18:30-20:00 宮地演習 第7回5/25(水)18:30-20:00 宮地 第8回6/1(水) 18:30-20:00 王 第9回6/8(水) 18:30-20:00 王 第10回6/15(水)18:30-20:00 宮地 第11回6/22(水)18:30-20:00 王 第12回6/29(水)18:30-20:00 宮地演習 第13回7/6(水)18:30-20:00 王 第14回7/13(水)18:30-20:00 宮地 第15回7/15(金)18:30-20:00 王・奥村・宮地 第16回7/20(水)18:30-20:00 宮地 第17回7/27(水)18:30-20:00 王 第18回7/29(金)18:30-20:00 宮地演習 第19回8/3(水)18:30-20:00 試験(宮地) 第20回8/8(月)18:30-20:00 王・奥村・宮地 |

| 未定 | 実践安全な公開鍵暗号の設計と解読PBL 未定 |

| 未定 | 安全なデータ利活用のための準同型暗号PBL 未定 |

| 1/29-30 | 実践CTF 未定 |

| 6/26-27 | 包括的サイバーセキュリティ演習

|

| 5/29-30 | ネットワークトラフィック処理の基盤技術と実装

|

| 10/16-17 | 高度セキュアネットワーク設計演習 未定 |

| 未定 | 安全データ設計特論 未定 |

| 未定 | 情報ネットワーク経済学 未定 |

2021年度

| 未定 | ProSecガイダンス 未定 |

| 未定 | サイバーセキュリティ ガイダンス 未定 |

| 9月〜1月 | セキュリティとビジネス 第1回9/24(金)18:30 - ガイダンス(高野) 第2回10/1(金)18:30 - ガイダンス(宮地) 第3回10/22(金)18:30-20:00 苗村 第4回11/5(金)18:30-20:00 岩下 第5回11/19(金)18:30- オフィスアワー 第6回11/26(金)18:30-20:00 苗村 第7, 8回11/27(土)10:30-12:00, 13:30-15:00 岩佐 第9回12/17(金)18:30-20:00 岩下 第10回1/7(金)18:30- まとめ |

| 10月〜2月 | 実践情報セキュリティとアルゴリズム 第1回 第1回9/29(水)18:30 ガイダンス 第2回10/6(水)18:30-20:00 高野 第3回10/13(水)18:30-20:00 宮地 第4回10/20(水)18:30-20:00 高野 第5回10/27(水)18:30-20:00 宮地演習 第6回11/10(水)18:30-20:00 宮地 第7回11/12(金)18:30- オフィスアワー 第8回11/17(水)18:30-20:00 高野 第9回11/24(水) 18:30-20:00 宮地演習 第10回12/1(水) 18:30-20:00 宮地 第11回12/8(水)18:30-20:00 高野 第12回12/15(水)18:30-20:00 宮地演習 第13回12/22(水)18:30-20:00 宮地 第14回1/5(水)18:30-20:00 宮地 第15回1/12(水)18:30-20:00 宮地演習 第16回1/14(金)18:30- オフィスアワー 第17回1/19(水)18:30-20:00 高野 第18回1/26(水)18:30-20:00 宮地演習 第19回2/2(水)18:30-20:00 高野 第20回2/9(水)18:30-20:00 高野 |

| 4月〜8月 | セキュリティ基盤技術 離散数学と計算の理論(Pro名:セキュリティ基盤技術;吹田キャンパス) (毎週水曜日 18:30 - 20:00,一部金曜日を含む) 第1回4/9(金)18:30 ガイダンス 第2回4/14(水)18:30-20:00 宮地1 第3回4/21(水)18:30-20:00 高野1 第4回4/28(水)18:30-20:00 宮地2 第5回5/12(水)18:30-20:00 高野2 第6回5/19(水)18:30-20:00 宮地演習3. 第7回5/26(水)18:30-20:00 高野3. 第8回6/2(水) 18:30-20:00 宮地4 第9回6/9(水) 18:30-20:00 高野4 第10回6/16(水)18:30-20:00 宮地5 第11回6/18(金)18:30-20:00 宮地演習6 第12回6/23(水)18:30-20:00 高野5 第13回6/30(水)18:30-20:00 宮地7 第14回7/7(水)18:30-20:00 高野6 第15回7/14(水)18:30-20:00 宮地8 第16回7/16(金)18:30-20:00 高野・奥村・宮地 第17回7/21(水)18:30-20:00 宮地演習9 第18回7/28(水)18:30-20:00 高野7 第19回8/4(水)18:30-20:00 試験(宮地) 第20回8/16(月)18:30-20:00 高野・奥村・宮地 |

| 未定 | 実践安全な公開鍵暗号の設計と解読PBL 未定 |

| 未定 | 安全なデータ利活用のための準同型暗号PBL 未定 |

| 1/29-30 | 実践CTF 1/29-30 PBL実施予定 |

| 6/26-27 | 包括的サイバーセキュリティ演習

|

| 5/29-30 | ネットワークトラフィック処理の基盤技術と実装

|

| 10/16-17 | 高度セキュアネットワーク設計演習

|

| 未定 | 安全データ設計特論 未定 |

| 未定 | 情報ネットワーク経済学 未定 |

2020年度

| 4/1(水) | ProSecガイダンス 吹田キャンパスE1-217 18:00-19:30 |

| 4/10(水) | サイバーセキュリティ ガイダンス 吹田キャンパスE1-217 18:00-19:30 |

| 4/15(水) | セキュリティ基盤技術 第1回 吹田キャンパスE1-217 18:00-19:30 |

| 4/22(水) | セキュリティ基盤技術 第2回 吹田キャンパスE1-217 18:00-19:30 |

| 5/13(水) | セキュリティ基盤技術 第3回 吹田キャンパスE1-217 18:00-19:30 |

| 5/15(金) | サイバーセキュリティ 猪俣(1) 吹田キャンパスE1-217 18:00-19:30 |

| 5/20(水) | セキュリティ基盤技術 第4回 吹田キャンパスE1-217 18:00-19:30 |

| 5/23(土) | 包括的サイバーセキュリティ演習 吹田キャンパスE1-217 集中講義 |

| 5/24(日) | 包括的サイバーセキュリティ演習 吹田キャンパスE1-217 集中講義 |

| 5/27(水) | セキュリティ基盤技術 第5回 吹田キャンパスE1-217 18:00-19:30 |

| 5/29(金) | サイバーセキュリティ 上原(1) 吹田キャンパスE1-217 18:00-19:30 |

| 6/3(水) | セキュリティ基盤技術 第6回 吹田キャンパスE1-217 18:30-20:00 |

| 6/10(水) | セキュリティ基盤技術 第7回 吹田キャンパスE1-217 18:30-20:00 |

| 6/12(金) | サイバーセキュリティ 猪俣(2) 吹田キャンパスE1-217 18:30-20:00 |

| 6/13(土) | ネットワークトラフィック処理の基盤技術と実装 吹田キャンパスE1-215 集中講義 |

| 6/14(日) | ネットワークトラフィック処理の基盤技術と実装 吹田キャンパスE1-215 集中講義 |

| 6/17(水) | セキュリティ基盤技術 第8回 吹田キャンパスE1-217 18:30-20:00 |

| 6/21(日) | サイバーセキュリティ 河野(1),(2) オンライン 10:30-12:00, 13:30-15:00 |

| 6/24(水) | セキュリティ基盤技術 第9回 吹田キャンパスE1-217 18:30-20:00 |

| 6/26(金) | サイバーセキュリティ 上原(2) 吹田キャンパスE1-217 18:30-20:00 |

| 7/1(水) | セキュリティ基盤技術 第10回 吹田キャンパスE1-217 18:30-20:00 |

| 7/8(水) | セキュリティ基盤技術 第11回 吹田キャンパスE1-217 18:30-20:00 |

| 7/10(金) | サイバーセキュリティ 上原(3) 吹田キャンパスE1-217 18:30-20:00 |

| 7/15(水) | セキュリティ基盤技術 第12回 吹田キャンパスE1-217 18:30-20:00 |

| 7/17(水) | サイバーセキュリティ まとめ 吹田キャンパスE1-217 18:30-20:00 |

| 7/22(水) | セキュリティ基盤技術 第13回 吹田キャンパスE1-217 18:30-20:00 |

| 7/23(木) | 実践安全な公開鍵暗号の設計と解読PBL 吹田キャンパスE1-215/E1-216 集中講義 |

| 7/24(金) | 実践安全な公開鍵暗号の設計と解読PBL 吹田キャンパスE1-215/E1-216 集中講義 |

| 7/29(水) | セキュリティ基盤技術 第14回 吹田キャンパスE1-217 18:30-20:00 |

| 8/3(月) | 情報ネットワーク経済学 吹田キャンパスA110 集中講義 |

| 8/5(水) | セキュリティ基盤技術 試験 吹田キャンパスE1-217 18:30-20:00 |

| 8/6(木) | 情報ネットワーク経済学 吹田キャンパスA110 集中講義 |

| 8/7(金) | 情報ネットワーク経済学 吹田キャンパスA110 集中講義 |

| 8/12(水) | セキュリティ基盤技術 第15回 吹田キャンパスE1-217 18:30-20:00 |

| 9/29(火) | ProSecガイダンス 吹田キャンパスE1-217 18:30-20:00 |

| 9/30(水) | ProSecガイダンス 吹田キャンパスE1-217 18:30-20:00 |

| 10/7(水) | 実践情報セキュリティとアルゴリズム 第1回 吹田キャンパスE1-217 18:30-20:00 |

| 10/14(水) | 実践情報セキュリティとアルゴリズム 第2回 吹田キャンパスE1-217 18:30-20:00 |

| 10/16(金) | セキュリティとビジネス ガイダンス 吹田キャンパスE1-217 18:30-20:00 |

| 10/17(土) | 高度セキュアネットワーク設計演習 吹田キャンパス E1-215 集中講義 |

| 10/18(日) | 高度セキュアネットワーク設計演習 吹田キャンパス E1-215 集中講義 |

| 10/21(水) | 実践情報セキュリティとアルゴリズム 第3回 吹田キャンパスE1-217 18:30-20:00 |

| 10/23(金) | セキュリティとビジネス 苗村(1) 吹田キャンパスE1-217 18:30-20:00 |

| 10/26(月) | 高度セキュアネットワーク設計演習 オフィスアワー 18:30-20:00 |

| 10/28(水) | 実践情報セキュリティとアルゴリズム 第4回 吹田キャンパスE1-217 18:30-20:00 |

| 10/30(金) | セキュリティとビジネス 岩下(1) 吹田キャンパスE1-217 18:30-20:00 |

| 11/4(水) | 実践情報セキュリティとアルゴリズム 第5回 吹田キャンパスE1-217 18:30-20:00 |

| 11/11(水) | 実践情報セキュリティとアルゴリズム 第6回 吹田キャンパスE1-217 18:30-20:00 |

| 11/13(金) | セキュリティとビジネス 苗村(2) 吹田キャンパスE1-217 18:30-20:00 |

| 11/14(土) | セキュリティとビジネス 岩佐(1),(2) 吹田キャンパスE1-217 10:30-12:00, 13:30-15:00 |

| 11/18(水) | 実践情報セキュリティとアルゴリズム 第7回 吹田キャンパスE1-217 18:30-20:00 |

| 11/25(水) | 実践情報セキュリティとアルゴリズム 第8回 吹田キャンパスE1-217 18:30-20:00 |

| 11/27(金) | セキュリティとビジネス 岩下(2) 吹田キャンパスE1-217 18:30-20:00 |

| 12/2(水) | 実践情報セキュリティとアルゴリズム 第9回 吹田キャンパスE1-217 18:30-20:00 |

| 12/4(金) | セキュリティとビジネス まとめ 吹田キャンパスE1-217 18:30-20:00 |

| 12/9(水) | 実践情報セキュリティとアルゴリズム 第10回 吹田キャンパスE1-217 18:30-20:00 |

| 12/16(水) | 実践情報セキュリティとアルゴリズム 第11回 吹田キャンパスE1-217 18:30-20:00 |

| 12/18(金) | 実践情報セキュリティとアルゴリズム オンライン オフィスアワー 18:30-20:00 |

| 12/23(水) | 実践情報セキュリティとアルゴリズム 第12回 吹田キャンパスE1-217 18:30-20:00 |

| 1/6(水) | 実践情報セキュリティとアルゴリズム 第13回 吹田キャンパスE1-217 18:30-20:00 |

| 1/13(水) | 実践情報セキュリティとアルゴリズム 第14回 吹田キャンパスE1-217 18:30-20:00 |

| 1/20(水) | 実践情報セキュリティとアルゴリズム 第15回 吹田キャンパスE1-217 18:30-20:00 |

| 1/21(木) | 実践CTF オフィスアワー 18:30-20:00 |

| 1/22(金) | セキュリティとビジネス オンライン オフィスアワー 18:30-20:00 |

| 1/23(土) | 実践CTF 吹田キャンパス E1-215 集中講義 |

| 1/24(土) | 実践CTF 吹田キャンパス E1-215 集中講義 |

| 1/27(水) | 実践情報セキュリティとアルゴリズム 第16回 吹田キャンパスE1-217 18:30-20:00 |

| 2/3(水) | 実践情報セキュリティとアルゴリズム 第17回 吹田キャンパスE1-217 18:30-20:00 |

| 2/5(水) | 実践情報セキュリティとアルゴリズム オンライン オフィスアワー 18:30-20:00 |

| 2/6(土) | 安全なデータ利活用のための準同型暗号PBL 吹田キャンパス E1-215 集中講義 |

| 2/7(日) | 安全なデータ利活用のための準同型暗号PBL 吹田キャンパス E1-215 集中講義 |

2019年度

| 4/10(水) | セキュリティ基盤技術 第1回 吹田キャンパスE1-217 18:00-19:30 |

| 4/17(水) | セキュリティ基盤技術 第2回 吹田キャンパスE1-217 18:00-19:30 |

| 4/24(水) | セキュリティ基盤技術 第3回 吹田キャンパスE1-217 18:00-19:30 |

| 4/26(金) | サイバーセキュリティ 上原(1) 吹田キャンパスE1-217 18:00-19:30 |

| 4/27(土) | サイバーセキュリティ 河野(1), (2) 吹田キャンパスE1-217 10:30-12:00, 13:00-14:30 |

| 5/8(水) | セキュリティ基盤技術 第4回 吹田キャンパスE1-217 18:00-19:30 |

| 5/10(金) | サイバーセキュリティ 猪俣(1) 吹田キャンパスE1-217 18:00-19:30 |

| 5/15(水) | セキュリティ基盤技術 第5回 吹田キャンパスE1-217 18:00-19:30 |

| 5/17(金) | サイバーセキュリティ 上原(2) 吹田キャンパスE1-217 18:00-19:30 |

| 5/22(水) | セキュリティ基盤技術 第6回 吹田キャンパスE1-217 18:00-19:30 |

| 5/25(土) | 包括的サイバーセキュリティ演習 吹田キャンパス E1-215 集中講義 |

| 5/26(日) | 包括的サイバーセキュリティ演習 吹田キャンパス E1-215 集中講義 |

| 5/29(水) | セキュリティ基盤技術 第7回 吹田キャンパスE1-217 18:00-19:30 |

| 6/5(水) | セキュリティ基盤技術 第8回 吹田キャンパスE1-217 18:00-19:30 |

| 6/12(水) | セキュリティ基盤技術 第9回 吹田キャンパスE1-217 18:00-19:30 |

| 6/14(金) | サイバーセキュリティ 猪俣(2) 吹田キャンパスE1-217 18:00-19:30 |

| 6/19(水) | セキュリティ基盤技術 第10回 吹田キャンパスE1-217 18:00-19:30 |

| 6/21(金) | サイバーセキュリティ 上原(3) 吹田キャンパスE1-217 18:00-19:30 |

| 6/26(水) | セキュリティ基盤技術 第11回 吹田キャンパスE1-217 18:00-19:30 |

| 7/3(水) | セキュリティ基盤技術 第12回 吹田キャンパスE1-217 18:00-19:30 |

| 7/10(水) | セキュリティ基盤技術 第13回 吹田キャンパスE1-217 18:00-19:30 |

| 7/13(土) | 実践安全な公開鍵暗号の設計と解読PBL 吹田キャンパス E1-215 集中講義 |

| 7/14(日) | 実践安全な公開鍵暗号の設計と解読PBL 吹田キャンパス E1-215 集中講義 |

| 7/17(水) | セキュリティ基盤技術 第14回 吹田キャンパスE1-217 18:00-19:30 |

| 7/19(金) | サイバーセキュリティ 猪俣(3) 吹田キャンパスE1-217 18:00-19:30 |

| 7/24(水) | セキュリティ基盤技術 第15回 吹田キャンパスE1-217 18:00-19:30 |

| 7/31(水) | セキュリティ基盤技術 試験 吹田キャンパスE1-217 18:00-19:30 |

| 8/7(水) | 情報ネットワーク経済学 吹田キャンパスA110 集中講義 |

| 8/8(木) | 情報ネットワーク経済学 吹田キャンパスA110 集中講義 |

| 8/9(金) | 情報ネットワーク経済学 吹田キャンパスA110 集中講義 |

| 10/2(水) | 実践情報セキュリティとアルゴリズム 第1回 吹田キャンパスE1-217 18:00-19:30 |

| 10/4(金) | セキュリティとビジネス 苗村(1) 吹田キャンパスE1-217 18:00-19:30 |

| 10/5(土) | ネットワークトラフィック処理の基盤技術と実装 吹田キャンパス E1-215 集中講義 |

| 10/6(日) | ネットワークトラフィック処理の基盤技術と実装 吹田キャンパス E1-215 集中講義 |

| 10/9(水) | 実践情報セキュリティとアルゴリズム 第2回 吹田キャンパスE1-217 18:00-19:30 |

| 10/11(金) | セキュリティとビジネス 岩下(1) 吹田キャンパスE1-217 18:00-19:30 |

| 10/16(水) | 実践情報セキュリティとアルゴリズム 第3回 吹田キャンパスE1-217 18:00-19:30 |

| 10/23(水) | 実践情報セキュリティとアルゴリズム 第4回 吹田キャンパスE1-217 18:00-19:30 |

| 10/25(金) | セキュリティとビジネス 岩下(2) 吹田キャンパスE1-217 18:00-19:30 |

| 10/26(土) | 高度セキュアネットワーク設計演習 吹田キャンパス E1-215 集中講義 |

| 10/27(日) | 高度セキュアネットワーク設計演習 吹田キャンパス E1-215 集中講義 |

| 10/30(水) | 実践情報セキュリティとアルゴリズム 第5回 吹田キャンパスE1-217 18:00-19:30 |

| 11/6(水) | 実践情報セキュリティとアルゴリズム 第6回 吹田キャンパスE1-217 18:00-19:30 |

| 11/13(水) | 実践情報セキュリティとアルゴリズム 第7回 吹田キャンパスE1-217 18:00-19:30 |

| 11/20(水) | 実践情報セキュリティとアルゴリズム 第8回 吹田キャンパスE1-217 18:00-19:30 |

| 11/27(水) | 実践情報セキュリティとアルゴリズム 第9回 吹田キャンパスE1-217 18:00-19:30 |

| 11/29(金) | セキュリティとビジネス 苗村(2) 吹田キャンパスE1-217 18:00-19:30 |

| 11/30(土) | セキュリティとビジネス 岩佐(1),(2) 吹田キャンパスE1-217 10:30-12:00, 13:00-14:30 |

| 12/4(水) | 実践情報セキュリティとアルゴリズム 第10回 吹田キャンパスE1-217 18:00-19:30 |

| 12/11(水) | 実践情報セキュリティとアルゴリズム 第11回 吹田キャンパスE1-217 18:00-19:30 |

| 12/18(水) | 実践情報セキュリティとアルゴリズム 第12回 吹田キャンパスE1-217 18:00-19:30 |

| 12/25(水) | 実践情報セキュリティとアルゴリズム 第13回 吹田キャンパスE1-217 18:00-19:30 |

| 1/8(水) | 実践情報セキュリティとアルゴリズム 第14回 吹田キャンパスE1-217 18:00-19:30 |

| 1/15(水) | 実践情報セキュリティとアルゴリズム 第15回 吹田キャンパスE1-217 18:00-19:30 |

| 1/18(土) | 実践CTF 中之島センター講義室303 集中講義 |

| 1/22(水) | 実践情報セキュリティとアルゴリズム 第16回 吹田キャンパスE1-217 18:00-19:30 |

| 1/25(土) | 実践CTF 中之島センター講義室507 集中講義 |

| 1/29(水) | 実践情報セキュリティとアルゴリズム 第17回 吹田キャンパスE1-217 18:00-19:30 |

| 2/5(水) | 実践情報セキュリティとアルゴリズム 第18回 吹田キャンパスE1-217 18:00-19:30 |

| 2/8(土) | 安全なデータ利活用のための準同型暗号PBL 吹田キャンパス E1-215 集中講義 |

| 2/9(日) | 安全なデータ利活用のための準同型暗号PBL 吹田キャンパス E1-215 集中講義 |

2018年度

| 4/11(水) | セキュリティ基盤技術 第1回 吹田キャンパスE1-217 18:00-19:30 |

| 4/13(金) | サイバーセキュリティ ガイダンス 吹田キャンパスE1-115 18:00-19:30 |

| 4/18(水) | セキュリティ基盤技術 第2回 吹田キャンパスE1-217 18:00-19:30 |

| 4/25(水) | セキュリティ基盤技術 第3回 吹田キャンパスE1-217 18:00-19:30 |

| 4/27(金) | サイバーセキュリティ 上原(1) 吹田キャンパスE1-115 18:00-19:30 |

| 5/9(水) | セキュリティ基盤技術 第4回 吹田キャンパスE1-217 18:00-19:30 |

| 5/16(水) | セキュリティ基盤技術 第5回 吹田キャンパスE1-217 18:00-19:30 |

| 5/23(水) | セキュリティ基盤技術 第6回 吹田キャンパスE1-217 18:00-19:30 |

| 5/25(金) | サイバーセキュリティ 岩下(1) 吹田キャンパスE1-115 18:00-19:30 |

| 5/30(水) | セキュリティ基盤技術 第7回 吹田キャンパスE1-217 18:00-19:30 |

| 6/1(金) | サイバーセキュリティ 上原(2) 吹田キャンパスE1-115 18:00-19:30 |

| 6/6(水) | セキュリティ基盤技術 第8回 吹田キャンパスE1-217 18:00-19:30 |

| 6/9(土) | サイバーセキュリティ 猪俣(1),(2) 吹田キャンパスE1-115 10:30-12:00, 13:00-14:30 |

| 6/13(水) | セキュリティ基盤技術 第9回 吹田キャンパスE1-217 18:00-19:30 |

| 6/15(金) | サイバーセキュリティ 苗村(1) 吹田キャンパスE1-115 18:00-19:30 |

| 6/20(水) | セキュリティ基盤技術 第10回 吹田キャンパスE1-217 18:00-19:30 |

| 6/23(土) | サイバーセキュリティ 猪俣(3), (4) 吹田キャンパスE1-115 10:30-12:00, 13:00-14:30 |

| 6/27(水) | セキュリティ基盤技術 第11回 吹田キャンパスE1-217 18:00-19:30 |

| 7/4(水) | セキュリティ基盤技術 第12回 吹田キャンパスE1-217 18:00-19:30 |

| 7/6(金) | サイバーセキュリティ 岩下(2) 吹田キャンパスE1-115 18:00-19:30 |

| 7/7(土) | サイバーセキュリティ 岩佐(1), (2) 吹田キャンパスE1-115 10:30-12:00, 13:00-14:30 |

| 7/11(水) | セキュリティ基盤技術 第13回 吹田キャンパスE1-217 18:00-19:30 |

| 7/18(水) | セキュリティ基盤技術 第14回 吹田キャンパスE1-217 18:00-19:30 |

| 7/20(金) | サイバーセキュリティ 苗村(2) 吹田キャンパスE1-115 18:00-19:30 |

| 7/25(水) | セキュリティ基盤技術 第15回 吹田キャンパスE1-217 18:00-19:30 |

| 7/27(金) | サイバーセキュリティ 上原(3) 吹田キャンパスE1-115 18:00-19:30 |

| 8/1(水) | セキュリティ基盤技術 試験 吹田キャンパスE1-217 18:00-19:30 |

| 8/3(金) | サイバーセキュリティ まとめ 吹田キャンパスE1-115 18:00-19:30 |

| 8/6(月) | 情報ネットワーク経済学 吹田キャンパス A110 集中講義 |

| 8/7(火) | 情報ネットワーク経済学 吹田キャンパス A110 集中講義 |

| 8/8(水) | 情報ネットワーク経済学 吹田キャンパス A110 集中講義 |

| 8/8(水) | セキュリティ基盤技術 予備日 吹田キャンパスE1-217 18:00-19:30 |

| 10/3(水) | 実践情報セキュリティとアルゴリズム 第1回 吹田キャンパスE1-217 18:00-19:30 |

| 10/10(水) | 実践情報セキュリティとアルゴリズム 第2回 吹田キャンパスE1-217 18:00-19:30 |

| 10/17(水) | 実践情報セキュリティとアルゴリズム 第3回 吹田キャンパスE1-217 18:00-19:30 |

| 10/24(水) | 実践情報セキュリティとアルゴリズム 第4回 吹田キャンパスE1-217 18:00-19:30 |

| 10/31(水) | 実践情報セキュリティとアルゴリズム 第5回 吹田キャンパスE1-217 18:00-19:30 |

| 11/7(水) | 実践情報セキュリティとアルゴリズム 第6回 吹田キャンパスE1-217 18:00-19:30 |

| 11/14(水) | 実践情報セキュリティとアルゴリズム 第7回 吹田キャンパスE1-217 18:00-19:30 |

| 11/21(水) | 実践情報セキュリティとアルゴリズム 第8回 吹田キャンパスE1-217 18:00-19:30 |

| 11/28(水) | 実践情報セキュリティとアルゴリズム 第9回 吹田キャンパスE1-217 18:00-19:30 |

| 12/5(水) | 実践情報セキュリティとアルゴリズム 第10回 吹田キャンパスE1-217 18:00-19:30 |

| 12/12(水) | 実践情報セキュリティとアルゴリズム 第11回 吹田キャンパスE1-217 18:00-19:30 |

| 12/15(土) | 実践安全な公開鍵暗号の設計と解読PBL 吹田キャンパス E1-215 集中講義 |

| 12/16(日) | 実践安全な公開鍵暗号の設計と解読PBL 吹田キャンパス E1-215 集中講義 |

| 12/19(水) | 実践情報セキュリティとアルゴリズム 第12回 吹田キャンパスE1-217 18:00-19:30 |

| 1/9(水) | 実践情報セキュリティとアルゴリズム 第13回 吹田キャンパスE1-217 18:00-19:30 |

| 1/12(土) | 安全なデータ利活用のための準同型暗号PBL 吹田キャンパス E1-215 集中講義 |

| 1/13(日) | 安全なデータ利活用のための準同型暗号PBL 吹田キャンパス E1-215 集中講義 |

| 1/16(水) | 実践情報セキュリティとアルゴリズム 第14回 吹田キャンパスE1-217 18:00-19:30 |

| 1/23(水) | 実践情報セキュリティとアルゴリズム 第15回 吹田キャンパスE1-217 18:00-19:30 |

| 1/26(土) | 実践CTF 中之島センター 講義室301 集中講義 |

| 1/27(日) | 実践CTF 中之島センター 講義室301 集中講義 |

| 1/30(水) | 実践情報セキュリティとアルゴリズム 第16回 吹田キャンパスE1-217 18:00-19:30 |

| 2/6(水) | 実践情報セキュリティとアルゴリズム 第17回 吹田キャンパスE1-217 18:00-19:30 |

受講生の声

2018年以降の受講者の声を掲載します。

受講を判断する基準にご利用ください。

最新セキュリティ特論 Ⅰ

(サイバーセキュリティ)

高度セキュリティPBLⅠ

(実践安全な公開鍵暗号の設計と解読PBL)

- 学部時代に数学や情報の科目を履修していたが、今回の実習で、やっとその意味がわかってきた。

- 純粋に楽しくプログラミングできた。

- 数学やシステム自体が好きな方、技術の習得が目的で受講されている方、社会的にどう応用できるかということに興味を持たれている方などがいらっしゃるように感じました。

- 懇親会や最後のプレゼン発表で、自由にお話や質問する時間を設けていただいておりましたが、そこで、どういった動機で授業に来て、自分にどのような目的があるかということに気づいて帰られた方も多かったのではと思います。

- 一般的なセキュリティの講座や実装中心の学部などでは、数学の知識から実際の実装まで教えていただけることは稀だと感じておりますが、(ほとんどの場合、実装だけか、言葉の説明だけかと思います。(例えば、公開鍵暗号方式の説明も、公開鍵があって秘密鍵があって...と言葉だけは教えてもらえますが、実際の実装時の鍵がどのようなもので、どう実装するのかという説明まではされない場合がほとんどです。情報系の国家資格なども同じレベルかと思います。))やはり、数学の部分を少しでも学んでおかないと、既存システムの枠を超えて柔軟に考えるということが難しくなってくると思いますので、このように統合的に知識を教えていただける実習は、セキュリティや開発を専門にやっていこうと思われている方の将来性を広げてくれるものだと思います。

- 普段あまり使っていない数学の基礎知識から応用するまで、幅広いシラバスが提供さていますので、暗号化技術で必要な数学の知識を取得するのに最適な場だと思います。

- 講義形式と実装演習形式両方行いながら理解していくのは楽しかったです。講義で自分が書いていたノートを読むと、すぐに忘れていて、書いている意味が分からないことが多くあります。それで、私は実装演習の時間を使って、理解不十分な内容をノートで修正し、それをすぐに実装することで、自分が修正していた内容を本当に理解しているかどうかを確認することができました。それでも分からないことがありましたら、教員だけではなく、チューターによる指導・課題の回答説明もしていただいたので、解決した課題をすぐにフィードバックすることができます。

- 最初は二日間だけで、実際にメッセージを暗号化できるまでのソースを書けるとは思いませんでしたが、PBL 形式で受講することにより、ソースコードを単に書けるだけではなく、暗号化は実際にどうやって行うかというところ(基礎的な部分)を数学的に説明できるようになれたと思います。また、理論的な内容だけではなく, 実装の演習も行うことによって、 開発現場で直面する問題の可能性も想定できると思います。

(2018年度)

(2021年度)

高度セキュリティPBLⅡ

(安全なデータ利活用のための準同型暗号PBL)

- 今回の授業を十分理解できると、システム開発などにも応用できると思うので、復習をして今後に生かしたいと思います。暗号の性質などはしっかり理解しておかないと、安易に応用するのは危険だなということも再認識できました。

高度セキュリティPBLⅢ

(実践CTF)

よくある質問

出願関係

- 出願要項に関する詳しい情報はありますか。

- 2026年度大学院科目等履修生高度プログラム出願要項(PDF)よりご覧いただけます。

- 申し込みの手順として①受講申込(メール)②出願(郵送)の2つがありますが、それぞれに必要な書類や申込先を教えてください。

-

- 受講申込(メール)の場合

『大阪大学科目等履修生高度プログラム「安全なデータ利活用のためのプロフェッショナル人材育成プログラム受講申込書』 を、大阪大学ProSec事務局へメールでご送付ください。 - 出願(郵送)の場合

出願要項(PDF)の5.出願手続(2)出願書類に掲げられた書類(入学願書、履修計画書、最終出身学校卒業・修了証明書、最終出身学校成績証明書、検定料振込明細(写))を

〒565-0871 大阪府吹田市山田丘2番1号 大阪大学工学研究科教務課入試係

へご提出ください。

入学願書・履修計画書はこちらのページより入手ください。

- 春夏学期の募集締め切りは概ね12月半ば

- 秋冬学期の募集締め切りは概ね6月半ば

- 受講申込(メール)の場合

- 出願資格を教えてください。

-

出願資格は

- 大学を卒業した者又は2025年3月31日までに卒業見込みの者

- 上記1.の者と同等以上の学力があると認められた者

- 科目等履修生とは何でしょうか?

-

1科目から科目を履修でき、その科目のレポート・試験を課し、これに合格すると正規の単位を与えられる(証明書を交付される)学生のことです。

本プログラムは大学院工学研究科の科目です。科目等履修生については入試情報の説明もご覧ください。 - 出願要項には「大学教養レベルの数学やアルゴリズム・プログラミングに関する基礎知識を有することが望ましい」とありますが、情報系・理工学系学部卒業程度ということでしょうか。それとも文系学部卒、IT経験が数年でも可能なレベルでしょうか。

- 講義によって必要知識は若干違いますので、情報系・理工学系学部卒業レベルが必須というわけではありません。 受講者は社会人ですので、情報系・理工学系学部卒業であっても、大学を卒業してから時間が経過しているということを考慮した講義となっています。

講義関係

- PBLに関する期間や具体的な時期を教えてください。

- PBLに関する時期は以下のとおりです。土日で1科目が行われます。

- 春~夏学期

- 高度サイバーセキュリティPBL I(包括的サイバーセキュリティ演習)(2日間)

- 高度サイバーセキュリティPBL II(ネットワークトラフィック処理の基盤技術と実装)(2日間)

- 高度セキュリティPBL(実践安全な公開鍵暗号の設計と解読PBL)(3日間)

- 秋~冬学期

- 高度セキュリティPBLII(安全なデータ利活用のための準同型暗号PBL)(2日間)

- 高度サイバーセキュリティPBL III(高度セキュアネットワーク設計演習)(2日間)

- 高度セキュリティPBL(実践CTF)(2日間)

- 春~夏学期

- 必要な費用を教えてください。

- 検定料+入学料+授業料+実習等経費となります。また、講義の価格は受講する科目数に依存します。

- 単位数、講義時間を教えてください。

- 科目により異なります。講義科目の単位数と時間数の目安は1単位は(8回×90分)、2単位(15回×90分)、2.5単位(20回×90分)です。

2日間の集中実施のPBL科目は1単位、3日間のPBL科目は2単位になります。 - プログラム内容は全部で何単位になりますか。

- 全部で20単位です。内訳は以下のとおりです。

- 2.5単位

- 先進情報セキュリティとアルゴリズム

- 実践離散数学と計算の理論(セキュリティ基盤技術)

- 2単位

- 情報ネットワーク経済学

- 高度セキュリティPBL(実践安全な公開鍵暗号の設計と解読PBL)

- 先進安全なデータ設計特論

- 実践セキュリティ特論I

- 実践セキュリティ特論II

- 1単位

- 高度サイバーセキュリティPBLⅠ(包括的サイバーセキュリティ演習)

- 高度サイバーセキュリティPBLⅡ(ネットワークトラフィック処理の基盤技術と実装)

- 高度サイバーセキュリティPBLⅢ(高度セキュアネットワーク設計演習)

- 高度セキュリティPBLⅡ(安全なデータ利活用のための準同型暗号PBL)

- 高度セキュリティPBLⅢ(実践CTF)

- 2.5単位

- 遠隔配信に加えてビデオによる視聴も可能とありますが、WEBにつながる環境とブラウザがあれば大丈夫でしょうか。

- 講義科目についてはウェブブラウザベースの遠隔会議ソフトウェアにてPC、マイク、スピーカーがあれば受講可能です。PBL科目につきましては2日間または3日間集中で開催しますので出来れば現地での参加をお願いしたいですが、遠隔からの受講(原則としてリアルタイム)も可能です。

- 遠隔受講生にとって、質問や相談の手段・制度はあるでしょうか。

- moodle(ラーニングシステム)を立ち上げて、受講者がアクセスできるようにし、質問や相談に利用できるようにしています。

- PBL演習について遠隔配信・講義録画の記載がありませんが、大阪に行かなければ参加できないということでしょうか。

- 集中講義については、グループを作って演習を行いますので、現地参加されることをお勧めします。遠隔配信も行いますが、原則としてリアルタイムでの参加をお願いします。

- オンデマンド、ビデオでの受講はどれくらい可能でしょうか。

- 講義については、すべて録画映像の視聴による受講が可能です。

- 修了認定証を授与できる条件は何でしょうか。

- 2年間に5.5単位以上(2022年度入学者は4単位)を修得されますと、大阪大学における科目等履修生高度プログラム修了認定証を授与します。加えて、各コースの修了条件を満たすと、文部科学省の情報セキュリティプロ人材育成短期集中プログラム(ProSec)履修証明書を授与します。

- 情報ネットワーク経済学の受講は必要ですか。

- 情報ネットワーク経済学はメインコースやクイックコース認定には利用しませ んが,興味がある方は受けてください.

- 秋入学ですが,先進情報セキュリティとアルゴリズムの受講はできますか。

- 受講はできますが,春開講の実践離散数学と計算の理論あるいは,高度セキュリティPBLを受けてからの方が理解が容易と思います.もちろん,2年間の期間ですので,2回受けて理解される 方もいますから,1年目の秋に受けて,2年目の秋に受けることも可能です.

- 関西圏以外からの受講も可能ですか?

- 受講者の半分以上が関東や名古屋など関西圏以外になりますので,関西圏以外でも受講可能です.

*全講義・PBL演習はハイブリッドで運用されており,現地および,オンラインでリアルタイムで聴講可能です.

*全講義およびPBL演習は録画し,講義後に視聴できるようになってますので,リアルタイムに聴講できないときも,録画で聴講可能です.

*課題提出はe-learning となりますので,遠隔地でも提出可能です.

*PBL演習はすべて土日に実施しています.PBL演習は他の受講者とのインタラクションを重要視していますので, オンライン,現地のリアルタイムでの受講を原則としています.

*試験は「実践離散数学と計算の理論」(春夏学期開講)のみで 8月第1週目か2週目の水曜18:30 - 20:00に実施します.

対面とオンラインどちらでも受験が可能ですが、リアルタイムでの参加が必要です。

*先進安全なデータ設計特論は卒論の位置づけになります.

研究,調査内容の発表はオンライン・現地でリアルタイムで実施しますが,研究,調査の議論はオンラインで実施しています.

履修関係

- 履修計画書に記載した科目の履修取りやめは可能でしょうか。

- 受理後の記載事項の追加・変更は認められません。(出願要項の「5. 出願手続き」を参照)

受講申込について

ProSecに関する2026年度大学院科目等履修生高度プログラム出願要項(PDF)をご覧になり、本ページよくある質問の出願関係をご確認ください。

受講に関するアンケートを実施しております。アンケートには、Googleフォームを利用しています。

お手数ですが、Googleアカウントにログインして、アンケートへのご協力をお願いします。

| 受講料 | 1単位 14,400円 / 入学金 28,200円 / 検定料 9,800円 / 実習等経費 1単位10,000円 |

|---|---|

| 申込期間 |

春~夏学期(4月入学) 内諾許可後〜2025年12月25日(木)※郵送は12月25日(木)15:00 必着 秋~冬学期(10月入学) 内諾許可後〜2026年6月25日(木)※郵送は6月25日(木)15:00 必着 |

大阪大学のProSec受講希望の方は、

myj-pro.seccap.staff@crypto-cybersec.comm.eng.osaka-u.ac.jp

宛に「ProSecの受講申込」の件名で送付してください。

大阪大学 大学院工学研究科 栄誉教授 宮地充子

〒565-0871 大阪府吹田市山田丘2-1